時には、論理や推論の理論を使用するのではなく、本能に従って物事を本能的に理解します。ハッキング(Hacking)は、この原則に従うことができるそのような例の1つです。ハッカーは驚くべき方法でデバイスにアクセスし、私たちが気付いていない可能性のあるさまざまなアバターに現れる可能性があることを私たちは知っています。IRC クライアント(Clients)、トロイの木馬(Trojans)、バックドアは、コンピューターをハッキングするために使用される悪意のあるプログラムの一部です。少なくとも私たちにできることは、ハッキングされた可能性があることを示唆するいくつかの可能な指標を探し、それに対していくつかの迅速な行動を探すことです。Windowsコンピュータがハッキングされ(Windows computer has been hacked)たかどうかを知る方法は次のとおりです。

コンピューターがハッキングされたかどうかはどうすればわかりますか?

次の兆候が見られる場合は、コンピュータがハッキングされ、侵害されていることがわかります。

- オンラインのパスワードまたは設定が変更されました

- コンピューターのローカルアカウントのパスワードが変更されたか、新しいユーザー(User)アカウントが表示されます

- ソーシャルフィードに「自分で作成した」奇妙な投稿が表示されます。または、あなたの「友達(Friends)」があなたから不適切なメッセージを受け取っている可能性があります。

- あなたの友人はあなたから奇妙なスパムやメールを受け取ったと報告しています。

- 新しいプログラムまたはツールバーがコンピューターにインストールされていることがわかります。

- 偽のウイルス対策ソフトウェアまたはその他の不正なソフトウェアからメッセージを受信する(rogue software)

- インターネットの速度が遅くなり、遅くなっています(Internet)

- ネットワーク(Network)アクティビティが著しく増加しています。

- ファイアウォールは、いくつかの外部接続要求のブロックでビジーです(Firewall)

- セキュリティソフトウェアが無効になっています。

- ホームページまたはデフォルトのブラウザ検索エンジンが乗っ取られた

- マウスが自動的に移動して選択を行います

- 銀行(Bank)、クレジットカード(Credit Card)会社、オンラインストア(Online Store)から、未払い、銀行の残高の減少、予期しない未払いの残高または購入について電話がかかってきます。

これらの兆候のいくつかを、特定の順序ではなく、詳細に見てみましょう。(Let us take a look at some of these signs in detail, in no specific order.)

オンラインパスワードの変更

1つ以上のオンラインパスワードが突然変更されたことに気付いた場合は、ハッキングされている可能性が高いです。ここで通常発生するのは、被害者が無意識のうちに、パスワードが変更されたサービスからのものであると主張する本物のフィッシングメールに応答することです。(Phishing email)ハッカーは、ログオン情報を収集し、ログオンし、パスワードを変更し、サービスを使用して被害者または被害者の知人からお金を盗みます。フィッシング詐欺や攻撃を回避し、(avoid Phishing Scams and Attacks)オンラインIDの盗難(Online Identity Theft)を防ぐための措置を講じる方法をご覧ください。

ダメージコントロールアクションとして、アカウントが侵害されたことをすべての連絡先にすぐに通知できます。次に(Second)、すぐにオンラインサービスに連絡して、侵害されたアカウントを報告します。ほとんどのオンラインサービスは、この種の悪意を認識しており、正常な状態に戻し、新しいパスワードを使用してアカウントを制御できるようにするために必要な強度と専門知識を備えています。ハッキングされたMicrosoftアカウント(Microsoft Accounts)、Googleアカウント(Google Accounts)、Facebookアカウント(Facebook account)、Twitterアカウント(Twitter account)などは、適切に設定された手順を使用して回復できます。

(Amount)銀行口座に不足している金額

不幸が発生した場合、ハッカーがあなたの個人情報(クレジットカード(Credit Card)、オンラインバンキング(Online Banking)の詳細など)にアクセスすると、すべてのお金を失う可能性があります。これを回避するには、何か異常が発生したときにテキストアラートを送信するトランザクションアラートをオンにします。多くの金融機関では、取引金額にしきい値を設定することができます。しきい値を超えた場合、または外国に送金された場合は、警告が表示されます。これらのオンラインバンキングのヒント(Online Banking Tips)に従うことをお勧めします。

偽のウイルス対策メッセージ

偽(Fake)のウイルス対策警告メッセージは、システムが危険にさらされていることを示す最も確実な兆候の1つです。[いいえ]または[キャンセル]をクリックして偽のウイルススキャンを停止しても、損傷はすでに発生しているため、何のメリットもありません。これらのプログラムは、多くの場合、Javaランタイム環境(Java Runtime Environment)などのパッチが適用されていないソフトウェアを使用してシステムを悪用します。

頻繁なランダムポップアップ

この問題は主にブラウザに関連しており、Webサイトは通常、有害なポップアップを生成しないため、コンピュータに不要なソフトウェアまたはマルウェアがインストールされていることを示しています。

リダイレクトされたインターネット(Internet)検索またはホームページ

ほとんどのハッカーが、アクセスしたいアドレス以外の場所にブラウザをリダイレクトすることで生計を立てていることはよく知られている事実です。それは確かに、ハッカーはあなたのクリックを他の誰かのWebサイトに表示させることで報酬を得ているためです。多くの場合、自分のサイトへのクリックが悪意のあるリダイレクトによるものであることを知らない人がいます。

多くの場合、人気のある検索エンジンの検索バーに関連する非常に一般的な単語をいくつか入力し、検索に関連する結果が表示されるかどうかを確認するだけで、このタイプのマルウェアを見つけたり特定したりできます。送受信されるトラフィックは、侵害されたコンピューターと侵害されていないコンピューターでは常に明確に異なります。

PCはボットネットノードとして機能していますか?

ボットネットは、スパムの送信や他のコンピューターへの攻撃などの不正なタスクを実行するためにリモートの攻撃者によって制御される、侵害されたコンピューターのネットワークです。コンピュータが危険にさらされ、ノード(Node)として機能している可能性があります。

ヒント(TIP):先に進む前に、私たちの投稿を読むことをお勧めします–なぜ誰かが私のコンピューターをハッキングしたいの(Why would someone want to hack my computer)ですか?

コンピュータがハッキングされた場合はどうすればよいですか?

1] Windows PCが乗っ取られたと思われる場合は、インターネットから切断し(Internet)てセーフモード(boot into Safe Mode)で起動し、ウイルス対策ソフトウェア(antivirus software)の完全なディープスキャンを実行する必要があります。セキュリティソフトウェアが無効になっている場合は、優れたオンデマンドのウイルス対策スキャナーを(on-demand antivirus scanner)使用してください。外付けディスクまたはUSB(USB)から実行します。

2] Norton Power Eraser、ハッカー対策ソフトウェア、またはこれらのボットネット削除ツールの1つなどの特殊なツールを使用することもできます。

2]優れたブラウザハイジャッカー削除ソフトウェア(Browser Hijacker Removal software)を使用して、ブラウザから偽のツールバーを削除できます。

3]コントロールパネルを(Control Panel)開き(Open)、疑わしいと思われるプログラムをアンインストールします。

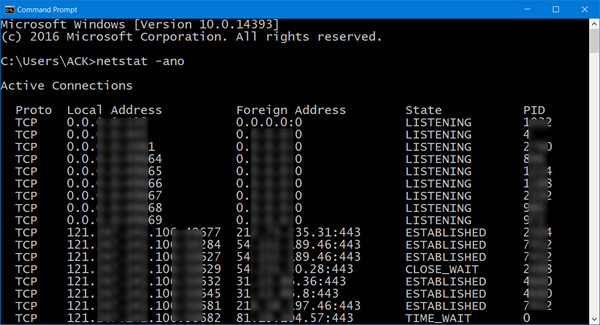

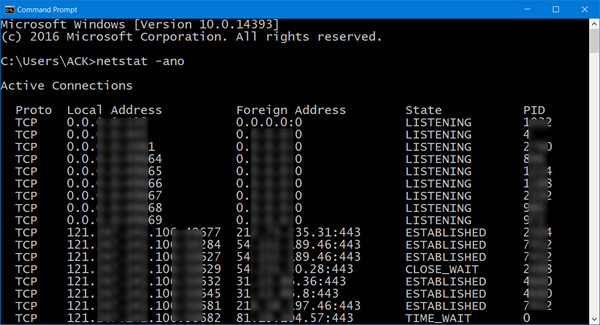

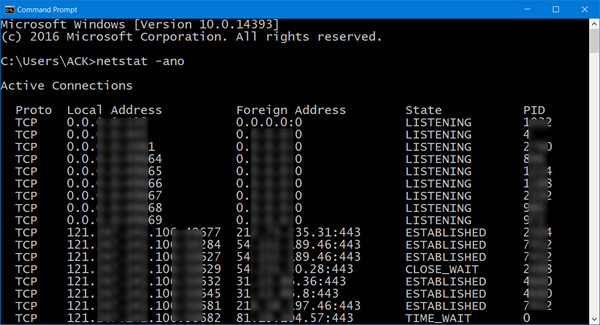

4]インターネット(Internet)に接続したら、コマンドプロンプト(Command Prompt)を開き、次のコマンドを入力して、 Enterキー(Enter)を押します。

netstat –ano

- -パラメータは、すべてのコンピュータの接続とリスニングポートを一覧表示します

- -nパラメータはアドレスとポート番号を表示します

- -oパラメータは、接続を担当するプロセスIDを出力します。

一目で、IT管理者は、開いているポート(Ports)と、システムで行われているネットワークアクティビティを監視できます。

(Check)疑わしい接続がないか確認してください。「確立済み」と表示される接続とPID(PID)番号を書き留め、そのような接続がすべて有効な接続であることを確認してください。必要に応じて、Ctrl+Shift+Escを押してタスクマネージャ(Task Manager)を起動します。次に、マウスカーソルを[プロセス]タブに移動し、[表示]タブをクリックして列を選択し、[プロセス識別子(Process Identifier PID)]列を確認します。すぐに、PID番号の完全なリストが表示されます。CMDウィンドウで少し前に書き留めた番号を探します。疑わしい場合は、プロセスを終了してください。

5]使用状況を監視できるように、帯域幅監視ツール(bandwidth monitoring tool)をインストールします。パケットスニッフィングツール(Packet Sniffing Tools)を使用して、ネットワークトラフィックを傍受してログに記録します。

すべてのソフトウェアの脆弱性を閉じ、優れたセキュリティソフトウェア(security software)を使用できるように、オペレーティングシステムとインストールされているソフトウェアを常に更新してください。今日の脅威の状況では、100%の安心を提供するウイルス対策ソフトウェアはないため、これらの開発に注意を払うことが不可欠です。これに対抗するには、プログラムの動作を監視するアンチウイルスプログラム(ヒューリスティック(Heuristics))を使用して、これまで認識されていなかったマルウェアを検出する必要があります。仮想化環境を使用する他のプログラム、VPN、ハッカー対策ソフトウェア、およびネットワークトラフィック検出ソフトウェアも展開して使用できます。

6] Windows用(Windows)の無料の監視防止ソフトウェアであるDetektを利用してください(Make)。

ここでは、ハッカーをWindowsコンピューターから遠ざけるのに役立つヒントを(tips that will help you keep Hackers out of your Windows computer)いくつか紹介します。(Here are some tips that will help you keep Hackers out of your Windows computer.)

さらにヘルプが必要な場合は、このマルウェア除去ガイド(Malware Removal Guide)を参照してください。また、「コンピュータにウイルスがあるかどうかをどのように判断するか(how do you tell if your computer has a virus)」というタイトルのこの投稿を読むこともできます。

How do I know if my Computer has been Hacked and what to do next

At times, rather thаn using the theory оf logic and reasoning, we follow our gut instinct to understand things instinctively. Hacking is one such instance where this principlе mаy be followed. We know, hаckers can get accesѕ to yоur deviсes in ѕurprising ways and manifest themselves into different avatars that we might not be aware of. IRС Cliеnts, Trojans, Backdoors are some of the malicious programs that are υsed to hack computers. Τhe least we can do is look for some possible indicatоrs suggеsting we might have been hacked and then look for some quick action against it. Here’s hоw you сan know іf yоur Windows computer has been hacked.

How do I know if my computer has been hacked?

You know that your computer has been hacked and compromised if you see the following signs:

- Your online passwords or settings have been changed

- Your computer’s local account passwords have been changed, or you see new User Accounts

- You see strange posts ‘made by you’ in your social feeds. Or maybe your ‘Friends’ are receiving inappropriate messages, allegedly from you.

- Your friends are reporting receiving strange spam or emails from you.

- You find that new programs or toolbars have been installed on your computer.

- You receive messages from fake antivirus or other rogue software

- Your Internet speed has become sluggish and slow

- There is a marked increase in Network activity.

- Your Firewall is busy blocking several outward connection requests

- Your security software has been disabled.

- The home page or default browser search engine has been hijacked

- Your mouse moves automatically to make selections

- You start getting calls from your Bank, Credit Card company, Online Store about non-payment, dip in the bank balance, unexpected outstanding balances or purchases.

Let us take a look at some of these signs in detail, in no specific order.

Change in online passwords

If you notice one or more of your online passwords have changed suddenly, you’ve more than likely been hacked. Here, usually what occurs is that the victim unknowingly responds to an authentic-looking Phishing email that purportedly claimed to be from the service ending up with the changed password. The hacker collects the log-on information, logs on, changes the password, and uses the service to steal money from the victim or the victim’s acquaintances. See how you can avoid Phishing Scams and Attacks and take steps to prevent your Online Identity Theft.

As a damage control action, you can immediately notify all your contacts about the account compromised. Second, immediately contact the online service to report the compromised account. Most online services are aware of this sort of maliciousness and have the requisite strength and expertise to restore things to normalcy and get the account back under your control with a new password. You can recover hacked Microsoft Accounts, Google Accounts, Facebook account, Twitter account, etc., using their properly laid down procedure.

Amount missing from your bank account

In the event of misfortune, you can lose all your money if a hacker gets access to your personal information (Credit Card, Online Banking details, etc.). To avoid this, turn on transaction alerts that send text alerts to you when something unusual is happening. Many financial institutions allow you to set thresholds on transaction amounts, and if the threshold is exceeded or it goes to a foreign country, you’ll be warned. It would be a good idea to follow these Online Banking Tips.

Fake antivirus messages

Fake antivirus warning messages are among the surest signs that your system has been compromised. Clicking No or Cancel to stop the fake virus scan yields no benefit since the damage is already done. These programs, often make use of unpatched software like the Java Runtime Environment to exploit your system.

Frequent random popups

This problem is mostly associated with your browsers and indicates you have unwanted software or malware installed on your computer since websites do not generally generate harmful pop-ups.

Redirected Internet searches or home page

It’s a well-known fact that most hackers make their living by redirecting your browser somewhere else than the address you would want to visit. That’s certainly because hacker gets paid by getting your clicks to appear on someone else’s website, often those who don’t know that the clicks to their site are from malicious redirection.

You can often spot or pinpoint this type of malware by simply typing a few related, very common words into the search bar of popular search engines and checking to see whether the results relevant to your search appear or not. The traffic sent and returned will always be distinctly different on a compromised computer vs. an uncompromised computer.

Is your PC acting as a Botnet Node?

Botnets are networks of compromised computers, controlled by remote attackers to perform such illicit tasks as sending spam or attacking other computers. Maybe your computer has been compromised and is acting as a Node.

TIP: Before you proceed, you might want to read our post – Why would someone want to hack my computer?

What to do if your computer has been hacked?

1] If you feel that your Windows PC may have been hijacked, you should disconnect from the Internet and boot into Safe Mode and run a full deep scan of your antivirus software. If your security software has been disabled, use a good on-demand antivirus scanner. and run it from an external disk or USB.

2] You may also use specialized tools like Norton Power Eraser, an anti-hacker software, or one of these Botnet Removal Tools.

2] You can remove bogus toolbars from the browser using a good Browser Hijacker Removal software.

3] Open your Control Panel and uninstall programs that may look suspicious in nature.

4] When you are connected to the Internet, open a Command Prompt, type the following command, and hit Enter:

netstat –ano

- -a parameter lists all the computer’s connections & listening ports

- -n parameter displays addresses & port numbers

- -o parameter outputs the process ID responsible for the connection.

With a glance, an IT administrator will be able to keep a watch on your open Ports, and the network activity which is going on in the system.

Check for any suspicious connection. Please note down that any connection that says – ‘Established’ and the PID number and ensure that all such connections are valid connections. If need be, press Ctrl+Shift+Esc to bring up the Task Manager. Then, navigate the mouse cursor to ‘Processes’ tab and hit the ‘View’ tab, select columns, and check the Process Identifier PID column. Instantly, the complete list of PID numbers will be displayed. Look for the number you noted down moments ago in the CMD window. If in doubt, terminate the process.

5] Install a bandwidth monitoring tool so that you can keep an eye on your usage. Use Packet Sniffing Tools intercept and log network traffic.

Keep your operating system and installed software updated at all times so as to close all software vulnerabilities and use a good security software. It is essential to keep yourself aware of these developments since, in today’s threatscape, no antivirus software offers 100% peace of mind. To combat this, antimalware programs that monitor program behaviors – Heuristics – to catch previously unrecognized malware should be used. Other programs that use virtualized environments, VPNs, anti-hacker software, and network traffic detection software can also be deployed for use.

6] Make use of Detekt, a free anti-surveillance software for Windows.

Here are some tips that will help you keep Hackers out of your Windows computer.

If you need more help, please go through this Malware Removal Guide. You may also like to read this post titled, how do you tell if your computer has a virus.