ハッキング(Hacking)は、その言葉が示すように、倫理的なこととは何の関係もありません。ハッキング(Hacking)とは、プライバシーを侵害したり、システムデータを盗んだりするために、詐欺的な考え方で誰かのシステムに強制的に侵入することです。それにもかかわらず、コンピュータのネットワークまたは誰かのネットワークの問題を解決するのに役立つ単一のユニットのいずれかに対する弱点と脅威を特定するために親密さと承認の下で行われる場合、それは倫理的と呼ばれます。そうすることに関与する人は、倫理的ハッカーと呼ばれます。

私たちはハッキングとは何かを理解しており、ほとんどすべての人が自宅でWiFiを使用しています。「WiFi」の完全な形は何ですか?私たちの多くにとって、頭字語は「ワイヤレス忠実度」の略であり、誤解です。私たちのほとんどはそう思っていましたが、すべての人の利益のために、それは単にIEEE 802.11xを意味する商標句であり、高速ワイヤレスインターネットとネットワーク接続を提供するワイヤレステクノロジーです。

さらに掘り下げる前に、ハッキング攻撃には2つのタイプがあることを理解してみましょう。つまり、パッシブ攻撃とアクティブ攻撃、およびスニッフィング、WEP、WPAなどの他の用語の使用です。

受動的攻撃:最初にネットワークのデータパケットをキャプチャし、次にパケットの分析によってネットワークのパスワードを回復しようとします。つまり、情報を破壊することなくシステムから情報を取得します。それは監視と分析の詳細ですが、

アクティブアタック(Attack)とは、データパケットを変更または破棄してデータパケットをキャプチャし、システムからシステム情報を取得してから、データを変更するか完全に破棄することで、パスワードを回復するプロセスのことです。

スニッフィング:パスワード、 IPアドレス(IP Address)などの情報を盗む目的で、デバイスまたはソフトウェアアプリケーションを使用してデータパケットを傍受および検査するプロセス、つまり、侵入者がネットワークに侵入するのを支援するプロセスです。またはシステム。

WEP:「WirelessEquivalent Privacy 」の略であるワイヤレスネットワークで使用される一般的なタイプの暗号化方法であり、ハッカーが(Wireless Equivalent Privacy)WEPキーを簡単に解読できるため、現在ではあまり安全とは見なされていません。

WPA:「WiFiProtected Access」の略であるワイヤレスネットワークで使用されるもう1つの一般的な暗号化方法は、簡単に解読できないワイヤレスアプリケーションプロトコルであり、ブルートフォース攻撃や辞書攻撃を使用する必要があるため、最も安全なオプションです。これは、 (Application Protocol)WPAキーを解読する確実性はありません。

上記の用語を背景に、 Windows(Windows)、Mac、Linuxなどのオペレーティングシステムで動作する2020年のPCに最適なWiFiハッキングツールを見つけてみましょう。以下に、ネットワークのトラブルシューティングとワイヤレスパスワードクラッキングに使用される一般的なツールの詳細を示します。

PC用の20の最高のWifiハッキングツール(2020)(Best Wifi Hacking Tools)

1. Aircrack-ng

Aircrack-ngは、 (Aircrack-ng)C言語(C-language)で書かれた有名な無料のワイヤレスパスワードクラッキングソフトウェアです。このソフトウェアは主に、パスワードを監視、攻撃、テストし、最終的に解読する段階的な方法に焦点を当てています。このアプリケーションは、標準のFMS攻撃、Korek攻撃、および新しいPTW攻撃を使用して速度を最適化し、効果的なWiFiクラッキングツールにします。

これは主にLinuxオペレーティングシステムで動作し、Windows、OS X、Free BSD、NetBSD、OpenBSD、さらにはSolarisおよびeComStation2オペレーティングシステムをサポートします。このアプリは、 LiveCD(Live)やVMWareイメージなどの他のワイヤレスアダプターもサポートしています。VMWareイメージを使用するために多くの専門知識や知識は必要ありませんが、特定の制約があります。限られたオペレーティングシステムのセットで動作し、限られた数のUSBデバイスをサポートします。

現在英語で利用可能なアプリは、データパケットを使用して、802.11bネットワークのWEPおよびWPA-PSKキーを解読します。FMS攻撃、PTW攻撃、および辞書攻撃を使用してWEPキーを解読できます。WPA2-PSKをクラックするために、辞書攻撃を使用します。このアプリは、リプレイ(Replay)攻撃、認証解除、偽のアクセスポイントなどに重点を置いています。また、テキストファイルへのデータのエクスポートもサポートしています。

このソフトウェアは、リンクhttp://www.aircrack-ng.org/を使用してダウンロードできます。最良の部分は、ソフトウェアの使用方法がわからない場合に、会社が提供するオンラインチュートリアルを利用できることです。は、ワイヤレスパスワードを解読するためのインストールと使用方法を学ぶことができるこのソフトウェアを設計しました。

Download Now

2. WireShark

Wireshark Hacking Toolは、オープンソースの無料データパケットアナライザおよびネットワークプロシージャ分析ソフトウェアです。これは、 Windows(Windows) ユーザー(users)の間で非常に人気のある最高のwifiハッキングツールの1つです。このツールを使用すると、ネットワークで何が起こっているのかを最小レベルまたは微視的なレベルで理解できます。これは、ネットワークのトラブルシューティングと分析、ソフトウェアの開発、および通信手順に使用されます。また、教育開発作業にも使用できます。

このソフトウェアを使用して、オンラインまたはオフラインで数百のプロトコルを検査および分析し、最良の結果を得ることができます。ワイヤレスデータを分析するだけでなく、Bluetooth、イーサネット(Ethernet)、USB、トークンリング(Token Ring)、FDDI、IEEE 802.11、PPP/HDLC、ATM、フレーム(Frame)リレーなどからデータを取得して読み取ることもできます。

このツールは複数のオペレーティングシステムをサポートしており、 Windows、Linux、Mac OS、Solaris、FreeBSD、NetBSDなどを使用して実行できます。多くの商業組織、非営利企業、政府機関、および教育機関は、さまざまなプロトコルにわたる詳細な検査のための既存または事実上の標準としてそれを使用しています。

TTYモードのTShark(TTY-mode TShark)ユーティリティまたはグラフィカルユーザーインターフェイス(Graphical User Interface)(GUI ) を使用して、キャプチャされたデータを閲覧できます。グラフィカルアイコンとオーディオインジケータを介した通信が可能ですが、テキストベースのユーザーインターフェイス、テキストナビゲーション、または入力されたコマンドラベルは使用しません。

豊富なVoiceoverInternet (VoIP)Protocol(Internet Protocol)、つまりVoIP(Voice)分析、または標準的にはインターネット(Internet)経由の電話サービスがあります。これは、良好なインターネット接続があれば可能です。これにより、 VoIP(VoIP)通話よりも同じ通話料金が高くなる、地元の電話会社のタワーを経由する通話を回避できます。

WireSharkは、最も強力な表示機能でも知られています。また、gzipで圧縮されたファイルをキャプチャし、コンピュータープログラムの実行中に、既に実行中のプログラムを中断または中断することなく解凍できます。

このアプリは、 IPsec(IPsec)、ISAKMP、Kerberos、SNMPv3、SSL/TLS、WEP、WPA/WPA2などの多くのプロトコルを復号化するためにも使用できます。このアプリを使用すると、データパケットのリストにさまざまな色分けを適用して、すばやく簡単に分析を理解することもできます。

また、プレーンテキストファイル、 PostScript(PostScript)、CVS、またはXMLへのデータのエクスポートもサポートしています。WireSharkハッキングツールは、優れた機能を備えたデータパケットを分析し、リンク(https:// www)を使用するための最良のツールと見なされています。wireshark.org/このツールをダウンロードして使用できます。

Download Now

3.カインとアベル

Cane&Abelは、 (Abel)Wifiパスワードを回復するためのツールのリストにある、もう1つの人気のあるソフトウェアです。これは、ハッキングという言葉を使用するためのよりソフトな方法です。これは、ツールの開発者による興味深い命名方法である、アダム(Adam)とイブ(Eve)の子供たちにちなんで名付けられました。興味をそそる名前ですね。ただし、名前は開発者の知恵に任せて先に進みましょう。

このツールは、さまざまなバージョンのMicrosoft OSで使用され、各データパケットを個別に調査および分析し、スクランブルされたパスワードをデコードするプロセスを通じて、または単にブルートフォース、辞書攻撃、暗号解読攻撃を使用することにより、さまざまな手法を使用します。

このアプリを使用すると、キャッシュされたパスワードを検出し、ルーティングセキュリティの詳細を分析することで、ワイヤレスデータを調べたり、ワイヤレスネットワークキーを取得したりすることもできます。新しく追加されたハッキング機能は、スイッチドLAN(LANs)およびMITM攻撃を検出するためのアドレス解決プロトコル(Address Resolution Protocol)またはARPサポートです。(ARP)

これがすべてではない場合は、Windows WiFiハッキングソフトウェアを使用して、 Voice over Internet Protocol、つまりVoIP会話を録音することもできます。

これは、セキュリティコンサルタント、プロの侵入テスター、および倫理的な目的で建設的に使用し、不正なパスワードアクセスでだまされないようにする予定の人が推奨し、最も使用するツールです。

Download Now

4. Nmap

Nmapは、 (Nmap)WindowsPC向け(Windows PC)の最高のオープンソースwifiハッキングツールの1つです。拡張形式のNmapの略語は、 Androidユーザーが利用できるNetworkMapperの略です。(Network Mapper)単一のホストでも同様に機能しますが、大規模なネットワークをスキャンするという本来の目的で設計されました。これは主に、ネットワーク検出(network discovery)兼管理およびコンピュータセキュリティ監査に使用されます。

Nmapは、リンクhttps://github.com/kost/NetworkMapperを使用してGithubで無料で利用できます。ほとんどのNmapスキャナーは、非公式のAndroidフロントエンド(Android Frontend)を利用して、ダウンロード、インストール、および使用することもできます。ユーザーは、必要に応じて、ソフトウェアを再設計したり、変更したりすることができます。このアプリ(App)は、ルート化されたデバイスとルート化されていないデバイスの両方でスマートフォン(Smartphone)ユーザーに適しています。

Linuxオペレーティングシステム、Windows、MacOSXなどのすべての主要なコンピュータオペレーティングシステムをサポートします。ネットワーク(Network)管理者は、ネットワークを使用しているホストの数、ホストが提供しているサービスの種類、オペレーティングシステムの種類、つまりさまざまなバージョンのアクティビティの実行に使用されているオペレーティングシステム。

無料で利用できるこのサービスは、ネットワークのスキャンに最適です。上記のように、いくつかのオペレーティングシステムをサポートし、使用されているデータパケットフィルター/ファイアウォールの種類や、HTTPSデフォルトを使用したバイナリを使用したデータ転送などの他の多くの属性/側面を監視します。

Download Now

5.Metasploit

Metasploitは、マサチューセッツを拠点とするセキュリティ会社であるRapid7が所有する無料のオープンソースの強力なハッキングツールです。このハッキングソフトウェアは、コンピュータシステムの弱点/感受性をテストしたり、システムに侵入したりする可能性があります。多くの情報セキュリティツールと同様に、Metasploitは合法的な活動と違法な活動の両方に使用できます。

これは、無料版と有料版の両方で利用できる侵入テストソフトウェア兼サイバーセキュリティツールです。1990年に日本で設計された「Ruby」と呼ばれる高レベルの汎用汎用プログラミング言語をサポートしています。リンクhttps://www.metasploit.comを使用してソフトウェアをダウンロード(Japan)でき(Japan)ます。前述のように、Webユーザーインターフェイスまたはコマンドプロンプトまたはリンクで使用できます。

また読む:(Also Read:) あなたの生産性を高めるためのAndroid用の10の最高のOfficeアプリ(10 Best Office Apps for Android to Boost Your Productivity)

Metasploitツールは、 (Metasploit)Linuxシステム、Windows、Mac OS、open BSD、Solarisなどのすべての中央コンピューターオペレーティングシステムをサポートします。このハッキングツールは、スポットチェックを通じてシステムセキュリティの侵害をテストします。これは、ネットワーク上で必要な侵入テストを実行することによって攻撃を実行するすべてのネットワークのリストをカウントし、その過程で注目されることを回避します。

Download Now

6.キスメット

Kismetは、ワイヤレスデバイスを見つけて識別するために使用されるWifiハッキングツールです。アラビア語(Arabic)の単語は「除算」を意味します。簡単に言え(Kismet)ば、インドの公用語であるヒンディー語(Hindi)のKismetは、重要な何かが偶然または運命によってあなたの人生に完全にもたらされるときによく使用されます。

このツールは、使用中の場合、非表示のネットワークを受動的に検出して開示することにより、ネットワークを識別します。ハッキングに関して技術的に言えば、これはデータパケットセンサーであり、802.11a、802.11b、802.11g、および802.11nトラフィックなどの802.11レイヤー2ワイヤレスローカルエリアネットワーク用のネットワークおよび侵入検出システムです。

このソフトウェアは、fromモードをサポートし、クライアント/サーバーのモジュラー設計またはフレームワークに基づいて構築されたすべてのWiFiカードで動作します。(WiFi)Linuxシステム、Windows、Mac OS、OpenBSD、FreeBSD、NetBSDなどのすべてのオペレーティングシステムをサポートします。また、 MicrosoftWindows(Microsoft Windows)や他の多くのプラットフォームでも実行できます。リンクhttp://www.kismetwireless.net/を使用すると、ソフトウェアを問題なくダウンロードできます。

Kismetはチャネルホッピングもサポートしています。これは、ソフトウェアユーザーが定義したように、シーケンスに従わなくても、あるチャネルから別のチャネルに継続的に変更できることを意味します。隣接するチャネルがオーバーラップするため、より多くのデータパケットをキャプチャできます。これは、このソフトウェアの追加の利点です。

Download Now

7. NetSparker

NetSparkerは、セキュリティスキャンと倫理的ハッキングの問題に使用されるWebアプリケーションです。プルーフベースのスキャン技術により(Due)、高精度の弱点検出技術と見なされています。これは、ユーザーの機密データを危険にさらすために悪用される可能性のある脆弱性を自動的に見つけることができる、使いやすいセキュリティスキャナーソフトウェアです。

SQLインジェクション(SQL Injection)、XSSまたはクロスサイトスクリプティング(Cross-Site Scripting)、リモートファイル(Remote File Inclusions)インクルード、その他のWebアプリケーション、Webサービス、WebAPI(APIs)などの弱点を簡単に見つけることができます。したがって、最初に、NetSparkerを使用してWebアクティビティを保護する必要があります。

使用しているプラットフォームやテクノロジーに関係なく、すべての最新のカスタムWebアプリケーションをスクロールできます。Linuxで(Linux)MicrosoftISSを使用している場合でも、ApacheとNginxを使用している場合でも、同じことがWebサーバーにも当てはまります。すべてのセキュリティ問題についてそれらをスキャンできます。

これは、 Microsoft Windows(Microsoft Windows)アプリケーションに組み込まれた侵入テストおよびレポートツールとして、またはオンラインサービスとして、わずか24時間で他の何千ものWebサイトやWebアプリケーションのスキャンに使用できるようにする2つのバージョンで利用できます。

このスキャナーは、AJAXおよび(AJAX)HTML 5、Web 2.0、シングルページアプリケーション(Single Page Applications)(SPA(SPAs) )などのJavaベースのアプリケーションをサポートしているため、チームは特定された問題に対して迅速な修正措置を講じることができます。一言で言えば、これは、何千ものWebサイトやアプリケーションに関連するすべてのセキュリティリスクを短時間で克服するための優れたツールです。

Download Now

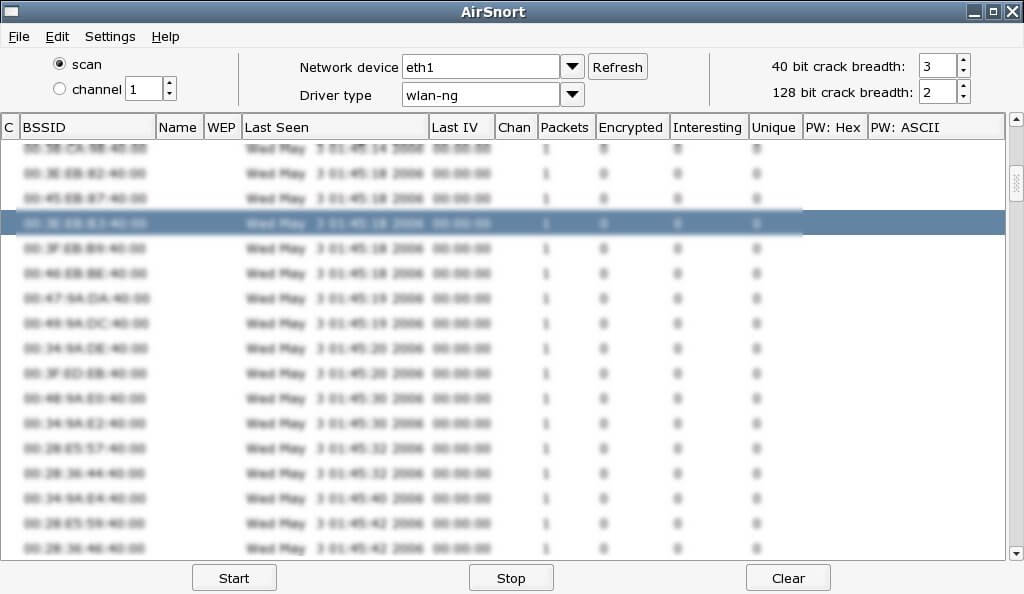

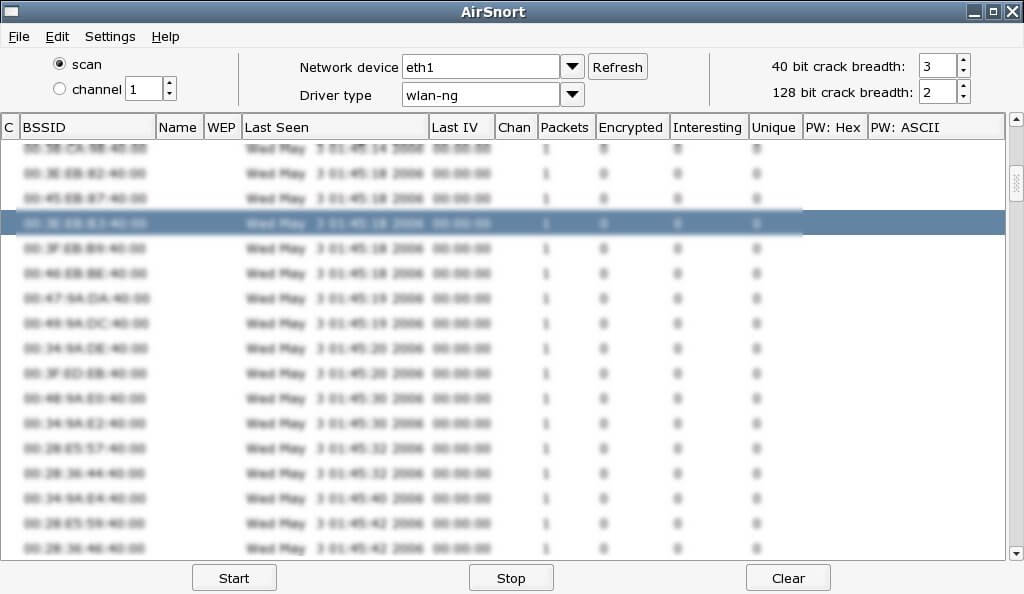

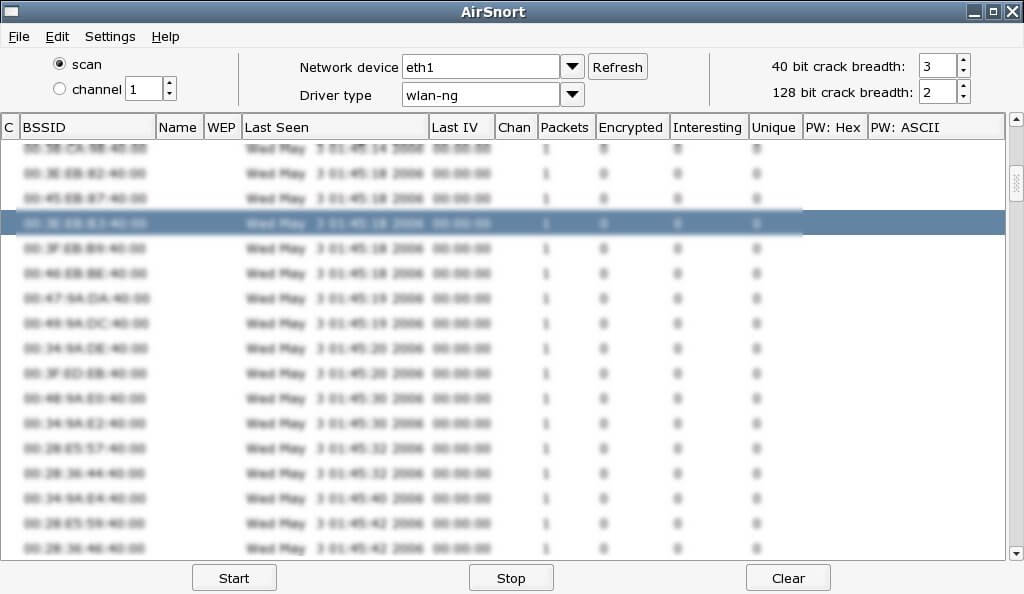

8. Airsnort

AirSnortは、もう1つの人気のある無線LANまたはWiFiパスワードクラッキングソフトウェアです。BlakeHegerleとJeremyBruestleによって開発されたこのソフトウェアは、 LinuxおよびWindowsオペレーティングシステムに無料で付属しています。これは、 WiFi802.11bネットワークのWEP Keys/encryptionまたはパスワードを復号化するために使用されます。

このツールは、リンクhttp://sourceforge.net/projects/airsnortを使用してSourceforge(Sourceforge)からダウンロードでき、データパケットで機能します。最初にネットワークのデータパケットをキャプチャし、次にパケットの分析によってネットワークのパスワードを回復しようとします。

言い換えれば、受動的攻撃を実行します。つまり、データの送信を監視するだけで機能し、データを破壊することなく、適切な量のデータパケットを受信すると、情報を取得したり、暗号化キーまたはパスワードキーを定量化しようとします。それは明らかに情報の監視と認識です。

AirSnortは、 (AirSnort)WEPパスワードを解読するためのシンプルなツールです。これはGNUGeneralPublic(GNU) Licenseの下で利用可能であり、無料です。ソフトウェアは機能していますが、過去3年間は保守されていませんが、それ以上の開発は行われていません。

Download Now

9.Ettercap

Ettercapは、クロスプラットフォームアプリケーションをサポートするPC用のオープンソースで最高のWifiハッキングツールです。これは、特定のアプリケーションを複数のコンピューターで使用したり、複数のアプリケーションを単一のシステムで使用したりできることを意味します。これは、ローカル(Local)エリアネットワークでの「中間者攻撃」に使用できます。つまり、 LANを介して送信されるデータは、送信者と受信者の間のLANに接続(LAN)された各デバイスにも送信されます。

このハッキングツールは、 Linux(Linux)、Mac OS X、BSD、Solaris、MicrosoftWindowsなどのさまざまなオペレーティングシステムをサポートしています。このシステムを使用すると、セキュリティ監査を実施して抜け穴をチェックし、事故が発生する前にセキュリティリークを塞ぐことができます。また、設計や内部プロセスに関係なく、同じネットワーク内のすべてのデバイス間でのデータ転送を管理するすべてのルールをチェックすることにより、ネットワークプロトコルを分析できます。

このツールを使用すると、カスタムプラグインまたはアドオンを使用して、通常のニーズや要件に応じて、既存のソフトウェアプログラムに機能を追加できます。また、コンテンツフィルタリングを有効にし、パスワード、IPアドレス、保護された情報などの盗用に対抗するためにデータを傍受および検査することにより、HTTPSSLで保護されたデータのスニッフィングを可能にします。(HTTP SSL)

Download Now

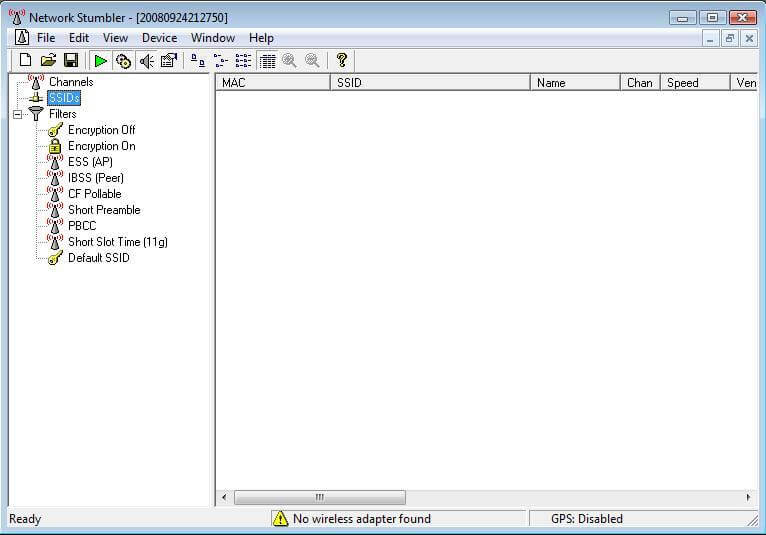

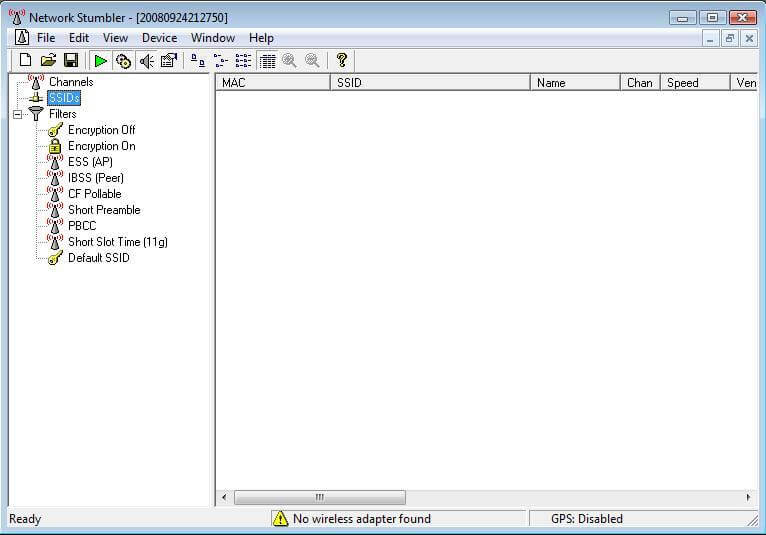

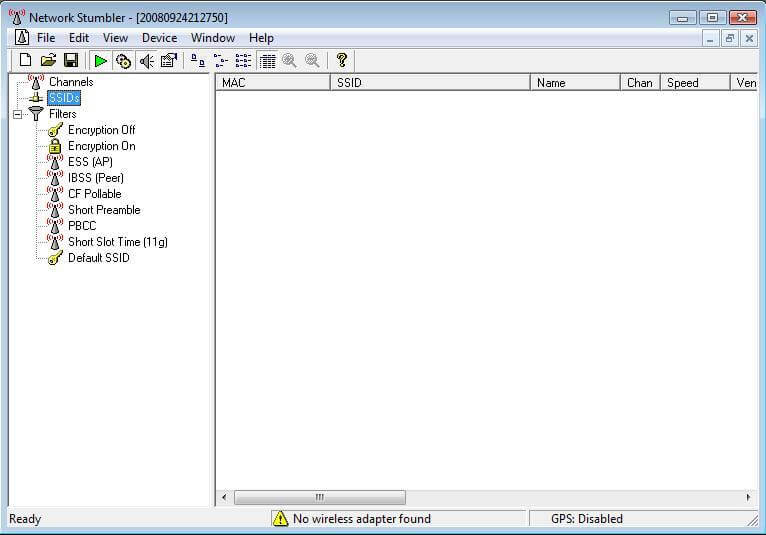

10. NetStumbler

NetStumblerは、 (NetStumbler)Network(Network Stumbler) Stumblerとも呼ばれ、よく知られており、オープンなワイヤレス入力ポイントを見つけるために利用できるツールを無料で入手できます。Windows2000からWindowsXPまでの(Windows XP)MicrosoftWindowsオペレーティングシステムで動作し、802.11a、802.11b、および802.11gワイヤレスネットワークの検出を可能にします。また、MiniStumblerとして知られているそれ自体の縮小版もあります。

このツールは、2005年の最後のリリース(Consumer Electronic)から約15年間開発されていません。その縮小版は、CD、DVDプレーヤー、ステレオ、テレビ(TVs)、ホームシアター、ハンドヘルドコンピューター、ラップトップ、およびその他のオーディオおよびビデオ機器。

ツールを実行すると、ツールは自動的に周りのワイヤレスネットワークのスキャンを開始し、完了すると、近くのネットワークの完全なリストが表示されます。したがって、これは基本的にウォードライビングに使用されます。これは、ローカルで指定されたエリアでWiFiネットワークをマッピングするプロセスであり、アクセスポイントマッピングとも呼ばれます。

このツールを使用して、特定の関心領域にある不正アクセスポイントを検出することもできます。また、ネットワークの少ない場所を見つけるのに役立ち、Linux、Mac OS X、BSD、Solaris、MicrosoftWindowsなどのネットワーク構成の検証もサポートできます。

このハッキングソフトウェアの欠点は、近くで動作している場合、ワイヤレス検出システムまたはデバイスで簡単に検出できることです。また、このツールは最新の64ビット(Bit)オペレーティングシステムでは正確に動作しません。最後に、ツールの使用に関心のある方は、リンクhttp://www.stumbler.net/を使用してツールをダウンロードできます。

Download Now

11.キウワン

これは、ワイヤレスネットワークのアンダースキャン領域をマッピングし、それらを傍受して、パスワード、IPアドレス、およびその他の情報をハッキング/盗むための騙されやすい場所にアクセスする責任スキャナーソフトウェアです。これらのネットワークが特定されると、これらの責任を是正するためのアクションが自動的に開始されます。

このツールは、統合開発環境にも対応しています。統合開発環境(Integrated Development Environment)は、コード編集、デバッグ、テキスト編集、プロジェクト編集、出力表示、リソース監視などのさまざまな機能を実行するための包括的な機能をユーザーに提供するソフトウェアプログラムです。NetBeans、Eclipse、IntelliJ、Visual Studio、Webstorm、PhpstormなどのIDEプログラムは、ソフトウェア開発中にフィードバックを提供するのに役立ちます。

Kiuwanは(Kiuwan)programming languages like Java, C/C++, Javascript, PHP, JSP, and many more for desktops, webs, and mobile apps向けの20以上のプログラミング言語も提供しています。OWASP、CWE、SANS 25、HIPPA、WASC、ISO/IEC 25000、PCI、ISO/IEC 9126などを含む最も厳しい業界標準を満たすことが知られており、非常に人気のあるツールとなっています。

Kiuwanマルチテクノロジースキャンエンジンは、「Insights」ツールを介して、ライセンスコンプライアンスの管理に加えて、オープンソースコンポーネントのワイヤレスネットワークの弱点についても報告します。このコードレビューツールは、ハッカーに無料トライアルと1回限りの使用を提供しますが、ハッカーは1回限りの費用がかかります。示されている多くの理由から、業界をリードするハッキングツールの1つと見なされています。

Download Now

12.日東

Niktoは、指定されたWebサーバーまたはリモートホストに対して包括的なテストを行う、もう1つのオープンソースのWebスキャナー兼ハッキングツールです。6700の潜在的に危険なファイル、多くの古いサーバーに関連する問題、および多くのサーバーのバージョン固有の懸念事項など、複数のアイテムをスキャンします。

このハッキングツールは、シンプルなコマンドラインインターフェイスを備えたKaliLinuxディストリビューションの一部です。(Kali Linux)Niktoを使用すると、 (Nikto)HTTPサーバーオプションやインストールされているWebサーバーやソフトウェアの識別などの構成を確認できます。また、複数のインデックスファイルなどのデフォルトのインストールファイルを検出し、スキャンアイテムとプラグインを頻繁に自動更新します。

このツールには、 Fedoraのような他の多くの通常のLinuxディストリビュー(Linux)ションがソフトウェアアーセナルに含まれています。また、クロスサイトスクリプティング(Scripting)感受性テストを実行して、信頼できない外部ソースが悪意のあるコードをユーザーのWebアプリケーションに挿入してWiFiをハッキングできるかどうかを確認します。

また読む:(Also Read:) パスワードを明かさずにWi-Fiアクセスを共有する3つの方法(3 Ways to Share Wi-Fi Access without revealing Password)

また、辞書ベースの野蛮な攻撃を行ってWiFiハッキングを可能にし、 LibWhiskerIDSエンコーディング技術を使用することで侵入検知システムを回避できます。ログインしてMetasploit(Metasploit)フレームワークと統合できます。すべてのレビューとレポートは、テキストファイル、XML、HTML、NBE、およびCSVファイル形式で保存されます。

このツールは基本的なPERLインストールをサポートし、 Windows、Mac、Linux、およびUNIXシステムで使用できます。インストールされているソフトウェアを識別するために、ヘッダー(Headers)、ファビコン、およびファイルを使用できます。これは、被害者や標的に対する脆弱性テストを容易にする優れた侵入ツールです。

Download Now

13. BurpSuite

このWiFiハッキングツールはPortSwiggerWebSecurityによって開発されており、Javaベースの侵入テストツールです。これは、ワイヤレスネットワークの弱点または感受性を特定するのに役立ちます。コミュニティ(Community)バージョン、プロフェッショナルバージョン、エンタープライズ(Enterprise)バージョンの3つのバージョンがあり、それぞれ要件に応じて価格が異なります。

コミュニティバージョンは無料で利用できますが、プロフェッショナルバージョンはユーザーあたり年間399ドル、エンタープライズ(Enterprise)バージョンは年間3999ドルです。無料版はそれ自体機能が制限されていますが、十分に使用できます。コミュニティバージョンは、基本的な手動ツールを備えたオールインワンのツールセットです。それでも、機能を強化するために、 BApps(BApps)と呼ばれるアドオンをインストールして、上記の各バージョンに対して示されているように、より高いコストで機能が強化されたより高いバージョンにアップグレードできます。

Burp Suite WiFiハッキングツールで利用可能なさまざまな機能の中で、100種類の広範な弱点または感受性をスキャンできます。スキャンをスケジュールして繰り返すこともできます。これは、帯域外アプリケーションセキュリティテスト(Out-Of-Band Application Security Testing)(OAST )を提供する最初のツールでした。

ツールは各弱点をチェックし、具体的に報告されたツールの弱点に関する詳細なアドバイスを提供します。また、CIまたは継続的インテグレーション(Continuous Integration)テストにも対応しています。全体として、これは優れたWebセキュリティテストツールです。

Download Now

14.ジョン・ザ・リッパー

John the Ripperは、パスワードクラッキングのためのオープンソースの無料WiFiハッキングツールです。このツールは、複数のパスワードクラッカーを1つのパッケージに結合する能力を備えており、ハッカーにとって最も人気のあるクラッキングツールの1つです。

辞書攻撃を実行し、パスワードクラッキングを可能にするために必要な変更を加えることもできます。これらの変更は、関連するプレーンテキスト(暗号化されたパスワードを持つユーザー名など)を変更するか、ハッシュに対してバリエーションをチェックすることにより、シングルアタックモードで行うことができます。

また、パスワードを解読するためにブルート(Brute)フォースモードを使用します。辞書の単語リストに表示されないパスワードにはこの方法が適用されますが、パスワードを解読するには時間がかかります。

もともとは、UNIXオペレーティングシステムが弱いUNIXパスワードを検出するために設計されました。このツールは、15の異なるオペレーティングシステムをサポートします。これには、11の異なるバージョンのUNIXと、 (UNIX)Windows、DOS、BeOS、OpenVMSなどの他のオペレーティングシステムが含まれます。

このツールは、パスワードハッシュタイプを自動的に検出し、カスタマイズ可能なパスワードクラッカーとして機能します。このWiFiハッキングツールは、複数の(WiFi)UNIXバージョンでよく見られるハッシュタイプの暗号化パスワードを含む、さまざまなタイプの暗号化されたパスワード形式を解読できることがわかりました。

このツールはその速度で知られており、実際、高速なパスワードクラッキングツールです。その名前が示すように、パスワードを破り、すぐに解読します。_JohntheRipperのWebサイトからダウンロードできます(Ripper)。

Download Now

15.メデューサ

メデューサ(Medusa)という名前は、ギリシャ(Greek)神話では、髪の代わりに蛇を持った翼のある女性として描かれたギリシャ(Greek)の神ポルキュース(Phorcys)の娘であり、彼女の目を見ると誰でも石に変わるように呪われました。

上記の文脈では、最高のオンラインWiFiハッキングツールの1つの名前はかなり誤った名前のようです。foofus.net Webサイトのメンバーによって設計されたツールは、インターネットからダウンロードできるブルートフォースハッキングツールです。リモート認証をサポートする多くのサービスは、Medusaハッキングツールによってサポートされています。

このツールは、スレッドベースの並列テストを可能にするように考案されました。これは、特定のタスクの主要な機能機能を検証するために、複数のホスト、ユーザー、またはパスワードに対して同時に複数のテストを開始できる自動ソフトウェアテストプロセスです。このテストの目的は時間を節約することです。

このツールのもう1つの重要な機能は、柔軟なユーザー入力です。この場合、ターゲット入力をさまざまな方法で指定できます。各入力は、単一の入力または単一のファイル内の複数の入力のいずれかであるため、ユーザーは、パフォーマンスを向上させるためのカスタマイズとショートカットを柔軟に作成できます。

この大雑把なハッキングツールを使用する場合、ブルートフォース攻撃のサービスのリストを複雑にするためにコアアプリケーションを変更する必要はありません。デバイスでは、すべてのサービスモジュールが独立した.modファイルとして存在し、モジュラー設計アプリケーションになっています。

Download Now

16.怒っているIPスキャナー

これは、IPアドレスとポートをスキャンするためのPC用の最高のWifiハッキングツールの1つです。ローカルネットワークとインターネットの両方をスキャンできます。WiFiハッキングツールは無料で使用できます。インストールが不要なため、どこにでも簡単にコピーして使用できます。

このクロスプラットフォームソフトウェアは、スマートフォンやタブレットコンピューター用のBlackberry、Android 、iOSなどのオペレーティングシステムや、 (Android)Microsoft Windows、Java、Linux、macOS、Solarisなどのクロスプラットフォームプログラムなど、複数のソフトウェアプラットフォームをサポートできます。

Angry IP Scannerアプリケーションは、コンピューターファイルの表示と管理に使用されるテキストベースのユーザーインターフェイスであるコマンドラインインターフェイス(CLI )を有効にします。(CLI)この軽量のアプリケーションは、ソフトウェア開発組織の共同所有者であるソフトウェアの専門家である AntonKeksによって作成および保守されています。(Anton Keks)

このツールは、 CSV(CSV)、TXT、XMLなどのいくつかの形式で結果を保存およびエクスポートできます。このツールを使用して任意の形式でファイルしたり、データにランダムにアクセスしたりすることもできます。イベントのシーケンスはなく、ポイントから直接ジャンプできます。適切なシーケンスを経ずにZを指すA。

スキャンツールは、信号を送信して各IPアドレスにpingを送信するだけで、すべてのIPアドレスのステータスを判別し、ホスト名を解決し、ポートをスキャンします。このようにして収集された各ホストに関するデータは、1つ以上の段落に展開して説明できます。プラグインを使用する複雑さ。

このツールは、マルチスレッドアプローチを使用してスキャンされた単一のIPアドレスごとに個別のスキャンスレッドを使用して、スキャン速度を向上させます。多くのデータフェッチャーを使用する場合、このツールを使用すると、パフォーマンスを向上させるための新しい機能を追加できます。全体的に、ユーザーにとって多くの機能を備えた優れたツールです。

Download Now

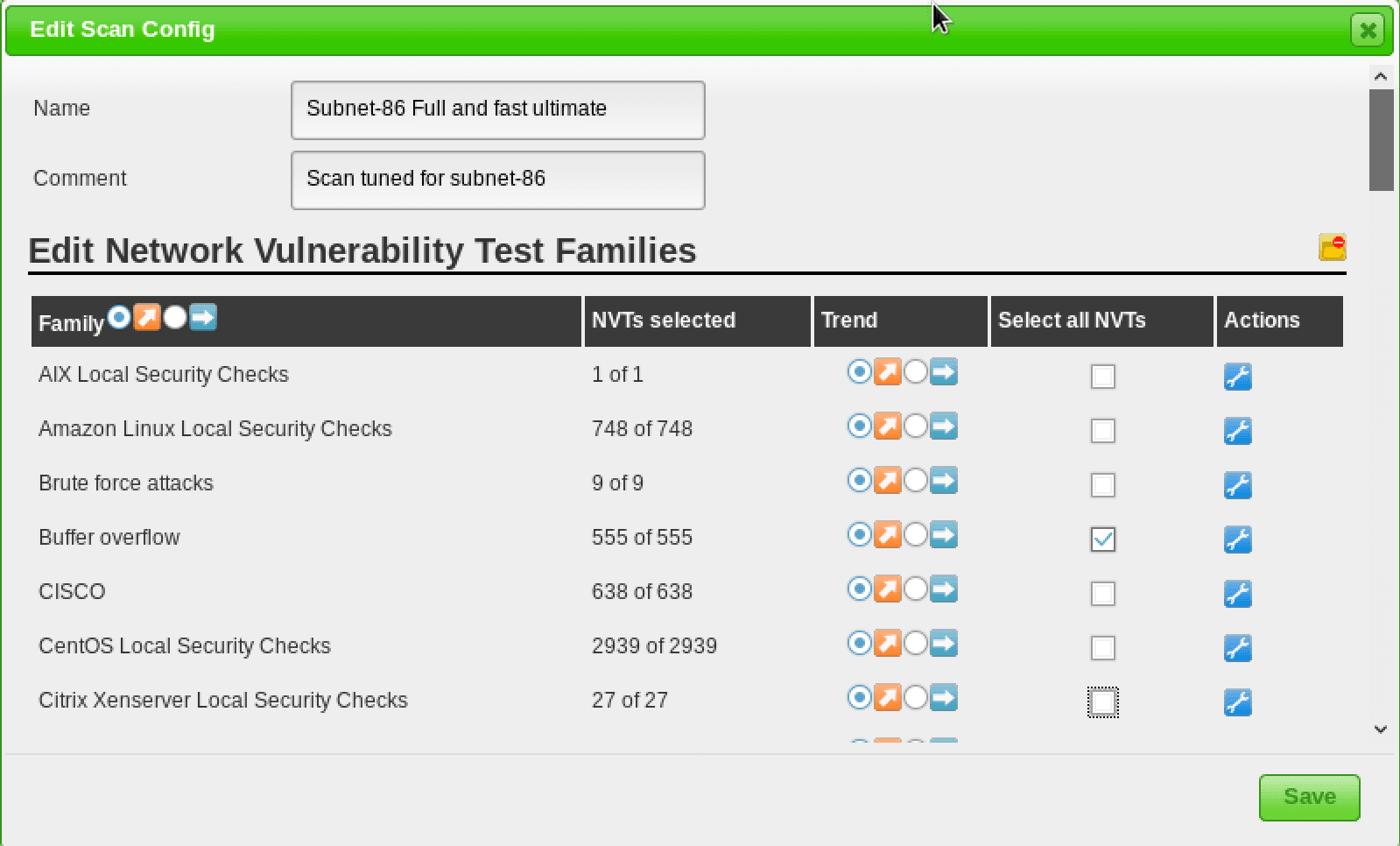

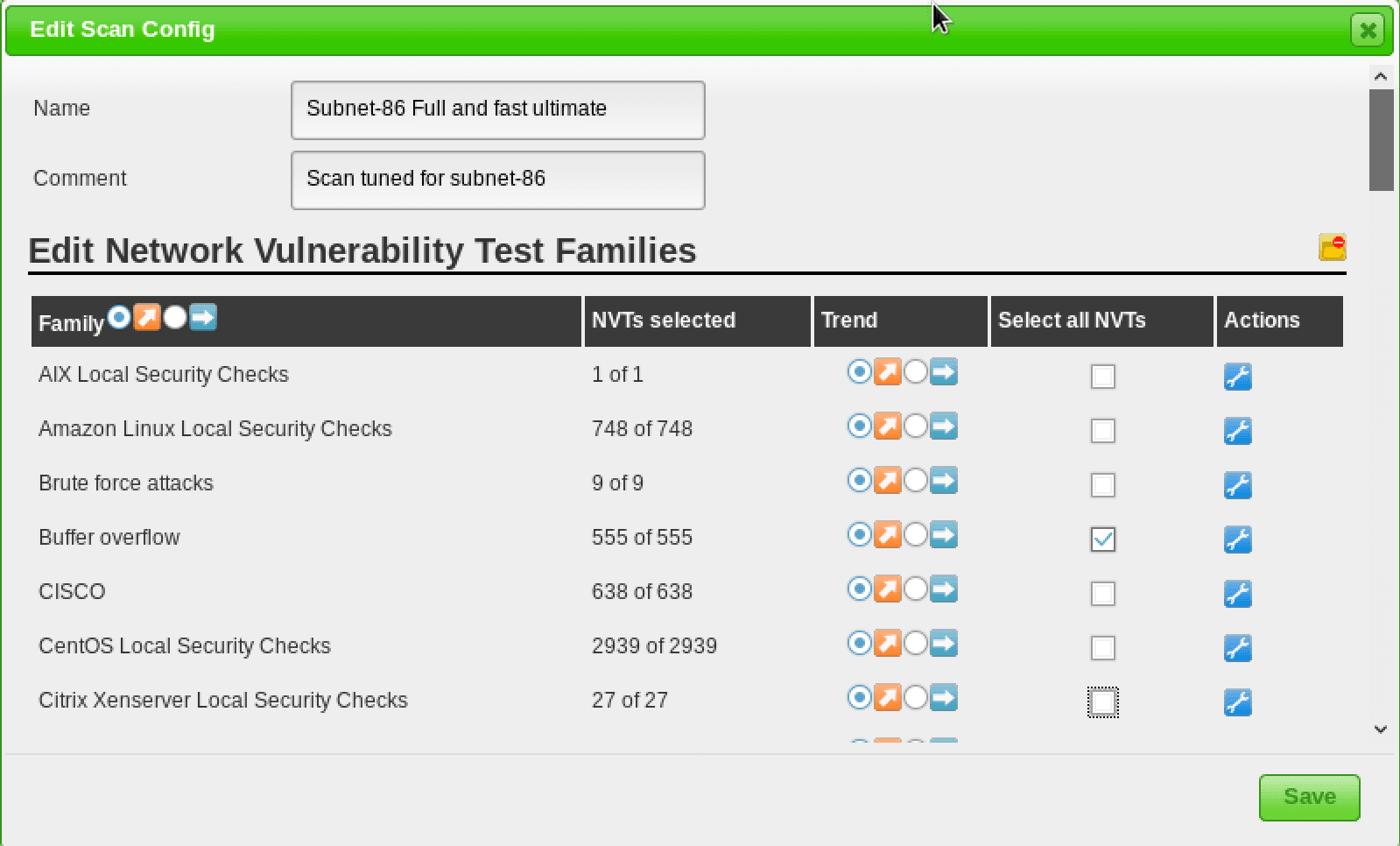

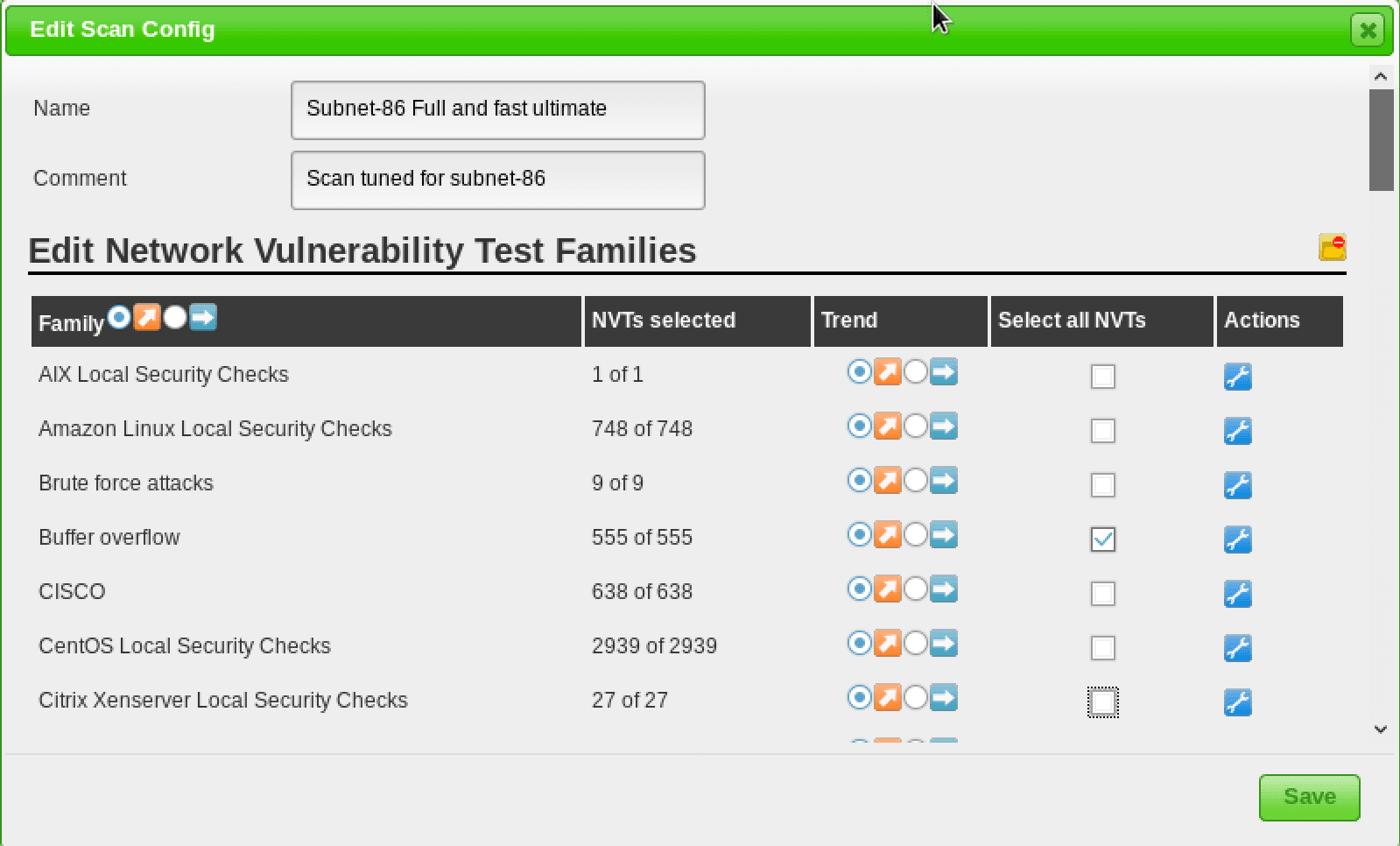

17. OpenVas

よく知られている包括的な脆弱性評価手順は、その古い名前「Nessus」でも知られています。これは、サーバーであれ、PC、ラップトップ、スマートフォンなどのネットワークデバイスであれ、ホストのセキュリティ問題を検出できるオープンソースシステムです。

前述のように、このツールの主な機能は、IPアドレスのポートスキャンから始めて詳細なスキャンを実行し、入力している内容を誰かが聞いているかどうかを検出することです。検出された場合、これらのリスニングは脆弱性についてテストされ、結果は必要なアクションのためにレポートにまとめられます。

OpenVASハッキングツール(OpenVAS Hacking Tool)は、スキャンタスクを停止、一時停止、再開する機能を使用して、複数のホストを同時にスキャンできます。50,000以上の感受性テストを実施し、結果をプレーンテキスト、XML、HTML、またはラテックス形式で表示できます。

このツールは誤検知の管理を提唱しており、誤検知をメーリングリストに投稿すると、即座にフィードバックが返されます。また、スキャンのスケジュールを設定でき、強力なコマンドラインインターフェイスを備え、グラフィックスと統計の生成方法に加えて、複合Nagios監視ソフトウェアを備えています。(Nagios)このツールは、Linux、UNIX、およびWindowsオペレーティングシステムをサポートします。

強力なWebベースのインターフェイスであるこのツールは、管理者、開発者、認定情報システム、セキュリティ専門家の間で非常に人気があります。これらの専門家の主な機能は、ドキュメントを検出、防止し、デジタル情報に対する脅威に対抗することです。

Download Now

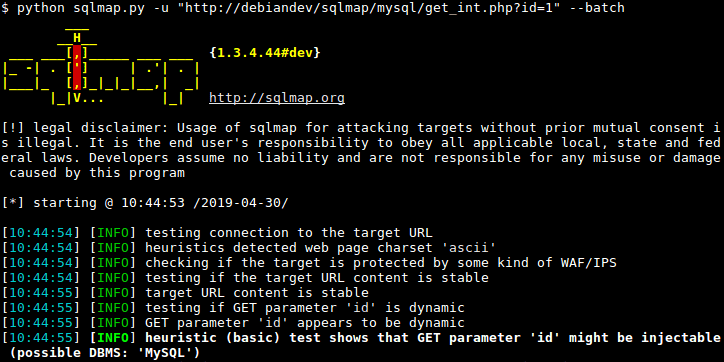

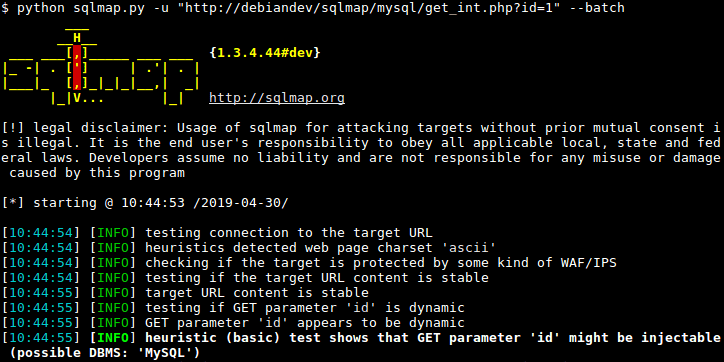

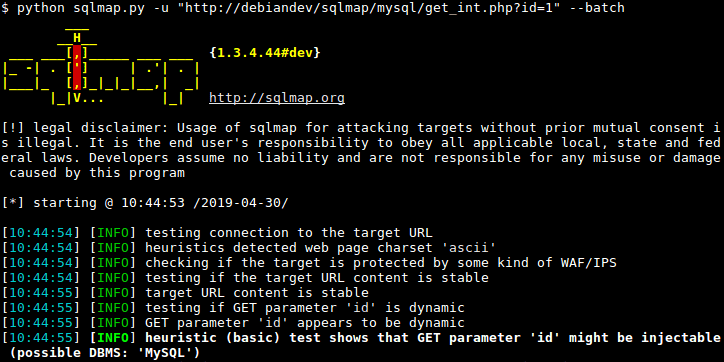

18.SQLマップ

SQL Mapツールは、SQLインジェクションの欠陥を自動的に検出して悪用し、データベースサーバーを引き継ぐことを可能にするオープンソースのPythonソフトウェアです。SQLインジェクション(SQL Injection)攻撃は、最も古く、最も蔓延し、非常に危険なWebアプリケーションのリスクの1つです。

帯域内SQLi(SQLi)、ブラインドSQLi、帯域外SQLiなど、さまざまな種類のSQLインジェクション(SQL Injection)攻撃があります。SQLインジェクションは、データベース上の単純な名前/ IDではなく、ユーザー名やユーザーIDなどのユーザー入力を無意識のうちに要求して実行した場合に発生します 。

SQLインジェクション方式を使用するハッカーは、 MySQL、Oracle、SQL ServerなどのSQLデータベースを使用するWebアプリケーションのすべてのセキュリティ対策をバイパスし、個人データ、企業秘密、知的財産、その他の情報などのすべてのコンテンツを回復し、さらに追加することができます。 、データベース内のレコードを変更または削除します。

ハッカーはまた、辞書ベースのパスワードクラッキング技術を採用しており、Webアプリケーションの弱点に対してブルートフォース技術を使用してユーザー列挙攻撃を行うこともできます。このメソッドは、Webアプリケーションから、またはユーザー認証が必要な場合に有効なユーザー名を回復するために使用されます。

mysqldumpツールと呼ばれるデータベースに情報を保存することもできます。このツールは、データベースをバックアップするために使用され、データが失われた場合にその内容を復元できるようにします。このツールは、MySQLインストールディレクトリのroot/binディレクトリにあります。これにより、データベースを今からまたは最初から再作成できるSQLステートメントを含むテキストファイルを生成することにより、情報のバックアップが可能になります。

Download Now

19.侵入者

侵入者は、経験豊富なセキュリティ専門家によって構築されたクラウドベースの脆弱性スキャナーです。このハッキングツールは、デジタルインフラストラクチャのサイバーセキュリティの弱点を特定し、コストのかかるデータ侵害を回避します。侵入者はまた、プロジェクト追跡のためにSlackやJiraなどの主要なクラウドプロバイダーと合体します。

このシステムには9000以上のセキュリティチェックがあり、サイバーセキュリティの弱点を克服することに関心のあるあらゆるタイプと規模の企業が利用できます。チェックの過程で、誤ったセキュリティ構成を特定し、これらのセキュリティ制御の実行におけるエラーを取り除きます。

また、SQLインジェクションやクロスサイトスクリプティングなどの一般的なWebアプリケーションの競合をチェックするため、誰かが作業に侵入して切断することを恐れずに作業を行うことができます。それはあなたのシステムで積極的に働き、最新のリスクをチェックし、あなたが平和的にあなたの仕事を続けることができるようにその救済策を使ってそれらを取り除きます。

では、ハッカーと侵入者の違いは何ですか?彼らの目的または目標は、情報を盗むために弱いネットワークセキュリティシステムを破壊することです。ハッカーは、機能するプログラムをハッキングするプログラミングの分野の首謀者であり、「コンピュータ犯罪者」と呼ばれる可能性がありますが、侵入者は、継続的なネットワークスキャンプログラムを通じて、システムとネットワークの弱点を認識し、最終的に悪用する人々です。それらはネットワークや情報システムに侵入します。

Download Now

20. Maltego

Maltegoは、リンク分析とデータマイニングのためのツールであり、ネットワークの弱点と異常を特定するのに役立ちます。リアルタイムのデータマイニングと情報収集に対応しています。3つのバージョンがあります。

(Maltego CE)コミュニティバージョンのMaltegoCEは無料で入手できますが、 Maltegoクラシックは999ドルの価格で入手でき、3番目のバージョンであるMaltegoXLは1999ドルの価格で入手できます。デスクトップユーザーは、両方の価格バージョンを利用できます。Webサーバー用のMaltego(Maltego)の別の製品、つまりCTAS、ITDS、およびCommsがあります。これにはトレーニングが含まれ、初期価格は$40000です。

推奨: (Recommended: )Android向けの15の最高のWiFiハッキングアプリ(2020)(15 Best WiFi Hacking Apps For Android (2020))

このツールはノードベースのグラフィックパターンに関するデータを提供しますが、Maltego XLは大きなグラフを処理し、ネットワークの弱点と異常を強調するグラフィック画像を提供して、強調表示された感受性を使用して簡単にハッキングできるようにします。このツールは、Windows、Linux、およびMacオペレーティング(Mac Operating) システム(Systems)をサポートします。

Maltegoはオンライントレーニングコースも提供しており、コースを完了するために3か月の猶予が与えられます。その間、すべての新しいビデオとアップデートにアクセスできます。すべての演習とレッスンを完了すると、Maltegoから参加証明書が渡されます。

Download Now

これで、Windows10PC向けの20の最高のWiFiハッキングツールの(20 best WiFi hacking tools for Windows 10 PC was helpful)リストがお役に立てば幸いです。これで、基本的に学習目的で、パスワードを知らなくてもワイヤレスネットワークにアクセスできるようになります。パスワードクラッキング時間は、パスワードの複雑さと長さによって異なる場合があります。ワイヤレスネットワークをハッキングして不正アクセスを取得することはサイバー犯罪であることに注意してください(Please)。法的な問題やリスクにつながる可能性があるため、ハッキングは控えることをお勧めします。

20 Best WiFi Hacking Tools for PC (2022)

Hаcking, as the word suggests, has nothing to do with anything ethical. Hacking is forcibly enterіng into someone’s system with a fraudulent mindset tо breach his privacy or ѕteal his system data. Nonetheless, if it iѕ done undеr intimation and approval to identify the weаknesses and threats to either a network of computers or a single unit to help solve someone’s nеtworking issues, it would then be termed as ethical. The person involved in doing so is сalled an ethical hacker.

We have understood what is hacking, and almost all of us have WiFi at home. What is the full form of “WiFi”? For many of us, the acronym stands for “Wireless fidelity”, is a misconception. Though most of us thought it so, for the benefit of one and all, it is simply a trademark phrase meaning IEEE 802.11x and is a wireless technology that provides high-speed wireless internet and network connection.

Before we delve further let us try to understand that a hacking attack is of two types, namely Passive and Active attack and the use of some other terminologies like sniffing, WEP and WPA, etc.

Passive Attack: It first captures data packets of the network and then tries to recover the password of the network by analysis of the packets, in other words taking information from a system without destroying the information. It is more of monitoring and analysis, whereas

Active Attack is when in the process of recovering a password by capturing data packets with either altering or destroying these data packets in other words, taking system information from the system, and then either changing the data or destroying it altogether.

Sniffing: is the process of intercepting and inspecting or, in short, monitoring data packets using a device or a software application with the purpose of either stealing information like password, IP Address, or processes that can help any an infiltrator to enter into a network or system.

WEP: Is a common type of encryption method used by wireless networks standing for ‘Wireless Equivalent Privacy’ and is not considered very safe nowadays as hackers can easily crack WEP keys.

WPA: Is another common encryption method used by wireless networks standing for “WiFi Protected Access” is a Wireless Application Protocol that cannot be easily cracked and is the most secure option as it would require the use of brute force or dictionary attack, in spite of which there would be no surety to crack WPA keys.

With the above terminologies in the background, let us now try to find the best WiFi hacking tools for PC in 2020 working on any operating system, be it, Windows, Mac, or Linux. Detailed below are the popular tools used for network troubleshooting and wireless password cracking.

20 Best Wifi Hacking Tools for PC (2020)

1. Aircrack-ng

Aircrack-ng is a well known, free wireless password cracking software written in C-language. This software mainly focuses on a stepwise method of monitoring, attacking, testing, and finally cracking the password. This application uses the standard FMS attack, the Korek attack, and the new PTW attack to optimize its speed, making it an effective WiFi cracking tool.

It primarily works on the Linux operating system and supports Windows, OS X, Free BSD, NetBSD, OpenBSD, and even Solaris and eComStation 2 operating systems. The app also supports other wireless adaptors like Live CD and VMWare images. You do not require much expertise and knowledge to use the VMWare image, but it has certain constraints; it works with a limited set of operating systems and supports a limited number of USB devices.

The app currently available in English uses data packets to crack the 802.11b network’s WEP and the WPA-PSK keys. It can crack WEP keys using an FMS attack, PTW attack, and dictionary attacks. To crack WPA2-PSK, it uses dictionary attacks. The app lays focus on Replay attacks, de-authentication, fake access points, and much more. It also supports the export of data to a text file.

This software can be downloaded using the link http://www.aircrack-ng.org/, and the best part is that in case you do not know how to use the software, you have available online tutorials, provided by the company which has designed this software, where you can learn how to install and use, to crack wireless passwords.

Download Now

2. WireShark

Wireshark Hacking Tool is an open-source, free data packet analyzer and network procedure analysis software. It is one of the best wifi hacking tool which is very popular among Windows users. This tool enables an understanding of what’s happening on your network at the minutest or microscopic level. It is used for network troubleshooting and analysis, development of software, and communications procedures. It can also be used in educational developmental work.

You can use this software to inspect and analyze either online or offline any number of hundreds of protocols and get the best results. It can not only just analyze wireless data but can also pick up and read data from Bluetooth, Ethernet, USB, Token Ring, FDDI, IEEE 802.11, PPP/HDLC, ATM, Frame relay, etc. for analysis.

This tool supports multiple Operating systems and can be run using Windows, Linux, Mac OS, Solaris, FreeBSD, NetBSD, and much more. Many commercial organizations, non-profit enterprises, government agencies, and educational institutions use it as an existing or de facto standard for detailed inspection across different protocols.

It can peruse through captured data using TTY-mode TShark utility or the Graphical User Interface (GUI). It allows communication through graphical icons and audio indicators but does not use a text-based user interface, text navigation, or typed command labels.

It has a rich Voice over Internet Protocol i.e., VoIP analysis or, in standard terms, phone service over the Internet, which is possible if you have a good internet connection. This helps you avoid your call through a local phone company tower, which charges more for the same call than a VoIP call.

WireShark is also known for the most powerful display features, and it can also capture gzip-compressed files and decompress them during the running of a computer program without interrupting or disrupting the already running program.

The app can also be used to decrypt many protocols like IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP, and WPA/WPA2. Using the app, you can also apply different color coding to your list of data packets for a quick and easy to use and understand analysis.

It also supports the export of data to a plain text file, PostScript, CVS, or XML. The WireShark hacking tool is considered the best tool for analyzing data packets with good functionality and using the link – https://www. wireshark.org/ you can download this tool for your use.

Download Now

3. Cain & Abel

Cane & Abel is another popular software in the list of tools to recover Wifi password, which is simply a softer way of using the word hacking. It is named after the children of Adam and Eve, an interesting way of naming by the tool’s developers. An intriguing name, isn’t it? However, let’s leave the naming to the wisdom of the developers and proceed ahead.

This tool is used for different versions of Microsoft OS and uses various techniques through the process of investigating and analyzing each data packet individually, and decoding scrambled passwords, or simply by using brute force, dictionary attacks, and cryptanalysis attacks.

Using the app you can also examine wireless data and retrieve wireless network keys by detecting cached passwords and analyzing routing security details. A newly added hacking feature is Address Resolution Protocol or the ARP support for detection on switched LANs and MITM attacks.

If this is not the end-all, using the Windows WiFi hacking software, you can also record Voice over Internet Protocol i.e., VoIP conversations.

This is the recommended and most used tool by security consultants, professional penetration testers, and anyone who plans to use it constructively for ethical purposes and not cheating on anyone for unauthorized password access.

Download Now

4. Nmap

Nmap is one of the best open-source wifi hacking tool for Windows PC. The abbreviation of Nmap in its expanded form stands for Network Mapper available for Android users. It was designed with the original intention to scan large networks though it can work equally well for single hosts. It is mainly used for network discovery cum management and computer security auditing.

Nmap is made available freely on Github using the link https://github.com/kost/NetworkMapper. Most Nmap scanners can also take the help of unofficial Android Frontend to download, install, and use it. The user can, according to his need, redesign, or even modify the software. The App works well for the Smartphone user on both rooted and non-rooted devices.

It supports all the major computer operating systems such as Linux operating system, Windows, and Mac OS X. Network admins have found it to be a very useful tool for several tasks like getting to know the network inventory by checking the number of hosts using the network, the type of services being offered by them and the kind of operating system i.e., various versions of operating systems being used to run the activities.

This service available free of cost is best used for the scanning of networks. It supports several Operating systems, as indicated above, and keeps an eye on the kinds of data packet filters/firewalls being used and many other attributes/aspects like transferring data using binaries using HTTPS default.

Download Now

5. Metasploit

Metasploit is a free, open-source, powerful hacking tool owned by Rapid7, a Massachusetts-based security company. This hacking software can test the weaknesses/susceptibility of computer systems or break into the systems. Like many information security tools, Metasploit can be used for both legal and illegal activities.

It is a penetration testing software cum cybersecurity tool available both in the free and paid version. It supports the high level general-purpose Japanese programming language called ‘Ruby’ designed in Japan in 1990. You can download the software using the link https://www.metasploit.com. It can be used with a web user interface or a command prompt or link, as mentioned.

Also Read: 10 Best Office Apps for Android to Boost Your Productivity

The Metasploit tool supports all the central computer operating systems such as Linux system, Windows, Mac OS, open BSD, and Solaris. This hacking tool tests any compromises in system security through spot-checking. It makes a count of the list of all networks carry out attacks by executing necessary penetration tests on networks and also elude getting noticed in the process.

Download Now

6. Kismet

Kismet is a Wifi-hacking tool used to find and identify wireless devices. The word in Arabic means ‘division’. On a lighter note, Kismet, in the Indian national language Hindi, is often used when something of importance comes into your life entirely by chance or by fate.

This tool identifies networks by passively detecting and disclosing hidden networks, if in use. Technically speaking in terms of hacking, it is a data packet sensor, which is a network and intrusion detection system for 802.11 layer-2 wireless local area networks i.e., 802.11a, 802.11b, 802.11g, and 802.11n traffic.

This software works with any WiFi card that supports from mode and is built on client/server modular design or framework. It supports all operating systems such as Linux system, Windows, Mac OS, OpenBSD, FreeBSD, NetBSD. It can also run on Microsoft Windows and many other platforms. Using the link http://www.kismetwireless.net/ the software can be downloaded without any problem.

Kismet also supports channel hopping, implying that it can continuously change from one channel to another without following any sequence, as defined by the software user. Since the adjacent channels overlap, it enables capturing more data packets, which is an additional advantage of this software.

Download Now

7. NetSparker

NetSparker is a web application used for security scanning and ethical hacking issues. Due to its proof-based scanning technology, it is considered a highly accurate weakness detection technique. It is an easy to use security scanner software that can automatically find susceptibilities that can be exploited to put the user’s sensitive data at risk.

It can easily find weaknesses like SQL Injection, XSS or Cross-Site Scripting and Remote File Inclusions, and other web applications, web services, and web APIs. So the first thing first, you have to secure your web activities using NetSparker.

It can scroll through all modern and custom web applications regardless of the platform or technology they have used. The same applies to your web servers, whether you are using Microsoft ISS or Apache and Nginx on Linux. It can scan them for all security issues.

It is available in two versions either as a built-in penetration testing and reporting tool in Microsoft Windows applications or an online service to enable its use for scanning of thousands of other websites and web applications in just 24 hours.

This scanner supports AJAX and Java-based applications like HTML 5, Web 2.0, and Single Page Applications (SPAs), allowing the team to take quick remedial action on the identified issue. In a nutshell, it’s an excellent tool to overcome all involved security risks in thousands of web sites and applications in a quick time.

Download Now

8. Airsnort

AirSnort is another popular wireless LAN or WiFi password cracking software. This software developed by Blake Hegerle and Jeremy Bruestle comes free of cost with Linux and Windows operating systems. It is used to decrypt WEP Keys/encryption or password of a WiFi 802.11b network.

This tool can be downloaded from Sourceforge using the link http://sourceforge.net/projects/airsnort and works on data packets. It first captures data packets of the network and then tries to recover the password of the network by analysis of the packets.

In other words, it undertakes a passive attack i.e., works by simply monitoring the transmission of the data and tries to gain information or quantify the encryption or password keys on receipt of an adequate quantity of data packets without destroying the data. It is plainly monitoring and recognition of the information.

AirSnort is a simple tool to crack WEP passwords. It is available under the GNU general public license and is free. Though the software is functional but has been no longer maintained for the last three years, no further development has occurred.

Download Now

9. Ettercap

Ettercap is an open-source and best Wifi hacking tool for PC that supports cross-platform application, implying that when you can use a particular application on multiple computers or multiple applications on a single system. It can be used for the ‘man-in-the-middle attack’ on the Local area network i.e., the data sent across the LAN gets also sent to each device connected to the LAN in between the sender and the receiver.

This hacking tool supports various operating systems, including Linux, Mac OS X, BSD, Solaris, and Microsoft Windows. Using this system, you can undertake security audits to check for any loopholes and plug the security leaks before any mishap. It can also analyze the network protocol by checking all the rules governing data transfer amongst all devices in the same network irrespective of their design or internal process.

This tool allows for custom plug-ins or add-ons that add features to the already present software program as per your customary needs and requirements. It also enables content filtering and enables sniffing of HTTP SSL secured data by intercepting and inspecting the data to counter the stealing of passwords, IP addresses, any protected information, etc.

Download Now

10. NetStumbler

NetStumbler, also known as Network Stumbler, is a well-known, free to acquire tools available to find open wireless ingress points. It runs on Microsoft Windows operating systems from Windows 2000 to Windows XP and enables detection of 802.11a, 802.11b, and 802.11g wireless networks. It also has a trimmed down version of itself known as the MiniStumbler.

This tool has not been developed for almost 15years since the last release in 2005. Its trimmed-down version can be used with the operating systems in handheld Consumer Electronic devices like the CD, DVD players, stereos, TVs, home theatres, handheld computers or laptops, and any other audio and video equipment.

Once you run the tool, it automatically starts to scan the wireless networks around, and once completed; you will see the complete list of networks in the vicinity. It is, therefore, basically used for wardriving, which is a process of mapping WiFi networks in a locally specified area and is also known as access point mapping.

You can also detect unauthorized access points in the specified area of concern using this tool. It also helps find locations with low network and can also support in verifying network configurations like Linux, Mac OS X, BSD, Solaris, Microsoft Windows, and many more.

The drawback of this hacking software is that it can be easily sensed by any wireless detection system or device if working in the vicinity, and also this tool also does not work accurately with the latest 64 Bit operating system. Lastly, the tool can be downloaded using the link http://www.stumbler.net/ for those interested in using it.

Download Now

11. Kiuwan

This is a liability scanner software that maps the area underscan for wireless networks and intercepts them to accesses the gullibility to hack/steal a password, IP addresses, and any other information. Once those networks are identified, it automatically begins its action to redress these liabilities.

The tool also caters to the Integrated Development Environment, a software program that provides exhaustive facilities to users to perform various functions like code editing, debugging, text editing, project editing, output viewing, resource monitoring, and many more. The IDE programs, e.g., NetBeans, Eclipse, IntelliJ, Visual studio, Webstorm, Phpstorm, etc. help provide feedback during software development.

Kiuwan also makes provisions for twenty plus programming languages like Java, C/C++, Javascript, PHP, JSP, and many more for desktops, webs, and mobile apps. It is known to meet the most rigorous industry standards, including OWASP, CWE, SANS 25, HIPPA, WASC, ISO/IEC 25000, PCI, ISO/IEC 9126, and more, making it a highly favored tool.

Kiuwan multi-technology scan engine also through its ‘Insights’ tool reports on weakness in the wireless networks in open source components besides managing license compliance. This code review tool offers a free trial and single time use for hackers at a cost for once-in-a-while hackers. For the many reasons indicated, it is regarded amongst the leading hacking tools in the industry.

Download Now

12. Nikto

Nikto is another open-source web scanner cum hacking tool which undertakes comprehensive tests against specified web servers or remote hosts. It scans multiple items like 6700 potentially dangerous files, issues related to many outdated servers, and any version-specific concerns of many servers.

This hacking tool is a part of Kali Linux distribution with a simple command-line interface. Nikto enables checks for configurations like HTTP server options or identification of installed web servers and software. It also detects default installation files like any multiple index files and frequently auto-updates scan items and plug-ins.

The tool houses many other customary Linux distributions like Fedora in its software arsenal. It also executes a Cross-Site Scripting susceptibility test to check if the untrusted outside source is allowed to inject its malicious code into the user’s web application to hacking his WiFi.

Also Read: 3 Ways to Share Wi-Fi Access without revealing Password

It also undertakes dictionary-based brute attacks to enable WiFi hacking, and using LibWhisker IDS encoding techniques can evade intrusion detection systems. It can log-in and integrate with the Metasploit framework. All reviews and reports are saved in a text file, XML, HTML, NBE, and CSV file formats.

This tool supports basic PERL installation and can be used on Windows, Mac, Linux, and UNIX systems. It can be using Headers, favicons, and files to identify the installed software. It is a good penetration tool that makes vulnerability testing easy on any victim or target.

Download Now

13. Burp Suite

This WiFi hacking tool has been developed by PortSwigger Web Security and is a Java-based penetration testing tool. It helps you to identify the weakness or susceptibilities in the wireless networks. It is available in three versions, i.e., the Community version, the professional version, and the Enterprise version, each priced differently based on your requirement.

The community version is available free of cost, while the professional version costs $399 per user per year, and the Enterprise version costs $3999 per year. The free version has in itself a limited functionality but is good enough for use. The community version is an all-in-one set of tools with essential manual tools. Still, to enhance the functionality, you can install add-ons called BApps, upgrading to higher versions with enhanced functionality at higher costs as indicated against each version above.

Amongst the various features available in the Burp Suite WiFi hacking tool, it can scan for 100 types of widespread weakness or susceptibilities. You can even schedule and repeat scanning. It was the first tool to provide Out-Of-Band Application Security Testing (OAST).

The tool checks on each weakness and provides detailed advice for the specifically reported weakness of the tool. It also caters to CI or Continuous Integration testing. Overall, it is a good web security testing tool.

Download Now

14. John the Ripper

John the Ripper is an open-source, free of cost WiFi hacking tool for password cracking. This tool has the proficiency to conjoin several password crackers into one package making it one of the most popular cracking tools for hackers.

It performs dictionary attacks and can also make necessary alterations to it to enable password cracking. These alterations can be in single attack mode by modifying a related plaintext (such as a username with an encrypted password) or checking the variations against the hashes.

It also uses the Brute force mode for cracking passwords. It caters to this method for those passwords that do not appear in dictionary wordlists, but it takes a longer time to crack them.

It was originally designed for the UNIX operating system to detect weak UNIX passwords. This tool supports fifteen different operating systems, which include eleven different versions of UNIX and other Operating systems like Windows, DOS, BeOS, and Open VMS.

This tool automatically detects password hash types and work as a customizable password cracker. We observe that this WiFi hacking tool can crack various types of encrypted password formats, including hash type crypt passwords often found on multiple UNIX versions.

This tool is known for its speed and is, in fact, a fast password cracking tool. As suggested by its name, it rips through the password and cracks it open in no time. It can be downloaded from _John the Ripper website.

Download Now

15. Medusa

The name Medusa, in Greek mythology, was the daughter of the Greek deity Phorcys portrayed as a winged female with snakes in place of hair and was cursed to turn into stone anyone who looked into her eyes.

In the above context, the name of one of the best online WiFi hacking tools seems quite a misnomer. The tool designed by the foofus.net website members is a brute force hacking tool, available to download from the internet. A number of services that support remote authentication are supported by the Medusa hacking tool.

The tool has been devised so that it allows thread-based parallel testing, which is an automatic software testing process that can initiate multiple tests against multiple hosts, users, or passwords at the same time to verify the key functional capabilities of a specific task. The purpose of this test is time-saving.

Another key feature of this tool is its flexible user input, wherein the target input can be specified in various ways. Each input can be either a single input or multiple inputs in a single file, giving the user the flexibility to create customizations and shortcuts to hasten his performance.

In using this crude hacking tool, its core applications need not be modified to compound the list of services for brute force attacks. In the device, all service modules exist as independent .mod file making it a modular design application.

Download Now

16. Angry IP Scanner

It is one of the best Wifi hacking tool for PC for scanning IP addresses and ports. It can scan both local networks as well as the internet. It’s free to use the WiFi hacking tool, which does not require any installation by virtue of which it can be effortlessly copied and used anywhere.

This cross-platform software can support multiple software platforms, which may be operating systems like Blackberry, Android, and iOS for smartphones and tablet computers or cross-platform programs like Microsoft Windows, Java, Linux, macOS, Solaris, etc.

The Angry IP Scanner application enables a command-line interface (CLI), a text-based user interface used to view and manage computer files. This lightweight application is written and maintained by Anton Keks, a software expert, the co-owner of a software development organization.

This tool can save and export the results in several formats like CSV, TXT, XML, etc. You can also file in any format using this tool or randomly access the data, there is no sequence of events, and you can jump directly from point A to point Z without going through the proper sequence.

The scanning tool simply pings each IP address by sending a signal in order to determine the status of every IP address, resolve a hostname, scan ports, etc. The data thus collected about each host can then be expanded in one or more paragraphs to explain any complexities using plug-ins.

This tool uses a separate scanning thread for every single IP address scanned using a multi-threaded approach to increase its scanning speed. With many data fetchers, this tool allows the addition of new capabilities and functionality to enhance its performance. It is overall a good tool with a number of features for its users.

Download Now

17. OpenVas

A well known comprehensive vulnerability assessment procedure is also known by its old name “Nessus”. It is an open-source system that can detect any host’s security issues, whether a server or a network device such as PCs, laptops, smartphones, etc.

As stated, this tool’s primary function is to perform detailed scanning, starting with the port scan of an IP address to detect if anyone is listening to what you are typing. If detected, these listening are tested for vulnerabilities, and the results are compiled into a report for necessary action.

OpenVAS Hacking Tool can scan multiple hosts simultaneously with the ability to stop, pause, and resume scan tasks. It can undertake more than 50,000 susceptibility tests and show the results in plain text, XML, HTML, or latex formats.

This tool advocates False-positive management and posting any false positive to its mailing list results in immediate feedback. It can also schedule scans, has a powerful command-line interface, and composite Nagios monitoring software besides graphics and statistics generation methods. This tool supports Linux, UNIX, and Windows operating systems.

Being a powerful web-based interface, this tool is very popular amongst administrators, developers, and certified information systems, security professionals. The major function of these experts is to detect, prevent document, and counter threats to digital information.

Download Now

18. SQL Map

The SQL Map tool is open source python software that automatically enables detecting and exploiting SQL injection flaws and taking over of database servers. SQL Injection attacks are one of the oldest, most pervading, and highly dangerous web application risks.

There are various types of SQL Injection attacks like the in-band SQLi, blind SQLi, and out-of-band SQLi. An SQL injection occurs when you unknowingly ask for and run a user input like their username or user-id rather than a simple name/id on your database.

Hackers using the SQL injection method can bypass all security measures on web applications using an SQL database such as MySQL, Oracle, SQL Server, or others and recover all the contents like personal data, trade secrets, intellectual property, any other information and even add, modify or delete records in the database.

The hackers also employ dictionary-based password cracking techniques and can also undertake the user enumeration attack by using brute-force techniques on web application weaknesses. This method is used to recover the valid username from a web application or where user authentication is required.

You can also store your information in your database, dumb, known as the mysqldump tool. This tool is used to back-up a database so that its contents can be restored in the event of data loss and is located in the root/bin directory of the MySQL installation directory. It enables the back-up of your information through the generation of a text file that contains SQL statements that can re-create the databases from now or scratch.

Download Now

19. Intruder

The intruder is a cloud-based vulnerability scanner built by experienced security professionals. This hacking tool locates cybersecurity weaknesses in your digital infrastructure to avoid costly data breaches. The intruder also coalesces with major cloud providers like Slack and Jira for project tracking.

This system has more than 9000 security checks available, which are up for use to all types and sizes of companies interested to overcome the weaknesses in their cybersecurity. In the process of checking, it looks to identify incorrect security configurations and removes the errors in the execution of these security controls.

It also keeps a check on common web application contentions like SQL injection and cross-site scripting so that you can do your work without the fear of anyone ripping into your work and severing it. It proactively works on your system, checking for any latest risks and clears them using its remedies so that you can peacefully continue with your working.

So what is the difference between a hacker and an intruder? Their aim or goal is to break the weaker network security systems to steal information. The hacker is a mastermind in the art of programming to hacking into programs that work and can be termed as a ‘computer criminal’ whereas intruders are those who, through their continuous network scanning programs are aware of weaknesses in the system and networks and ultimately exploit them to breach into networks and information systems.

Download Now

20. Maltego

Maltego is a tool for link analysis and data mining, which helps you locate the network’s weak points and abnormalities. It works on real-time data mining and information collection. It is available in three versions.

Maltego CE, the community version, is available free of cost, whereas the Maltego classic is available at a price of $999, and the third version, the Maltego XL, is available at the cost of $1999. Both the priced versions are available for the desktop user. There is another product of Maltego for the webserver, namely CTAS, ITDS, and Comms, which includes training and has an initial price of $40000.

Recommended: 15 Best WiFi Hacking Apps For Android (2020)

This tool provides data on node-based graphical patterns, whereas Maltego XL can work with large graphs, providing graphic pictures highlighting the weaknesses and abnormalities in the network to enable easy hacking by using the highlighted susceptibilities. This tool supports Windows, Linux, and Mac Operating Systems.

Maltego also provides an on-line training course, and you are given three months to complete the course, during which you are eligible to access all new videos and updates. Upon completing all exercises and lessons, you will be given a certificate of participation by Maltego.

Download Now

That’s it, we hope that this list of 20 best WiFi hacking tools for Windows 10 PC was helpful. Now you will be able to access the wireless network without knowing its password, basically for learning purposes. The password cracking time may vary depending on the complexity and length of the passwords. Please note hacking wireless networks to get unauthorized access is a cyber-crime, and it is advised to refrain from doing so as it may lead to legal complications and risks.