中間者攻撃(MITM)とは:定義、防止、ツール

オンラインでデータを保護することは決して簡単な作業ではありません。特に、攻撃者がデータを盗むための新しい技術やエクスプロイトを定期的に発明している今日ではなおさらです。時には、彼らの攻撃は個々のユーザーにとってそれほど有害ではないでしょう。ただし、一部の人気のあるWebサイトや金融データベースに対する大規模な攻撃は非常に危険です。ほとんどの場合、攻撃者は最初にマルウェアをユーザーのマシンにプッシュしようとします。ただし、この手法がうまくいかない場合もあります。

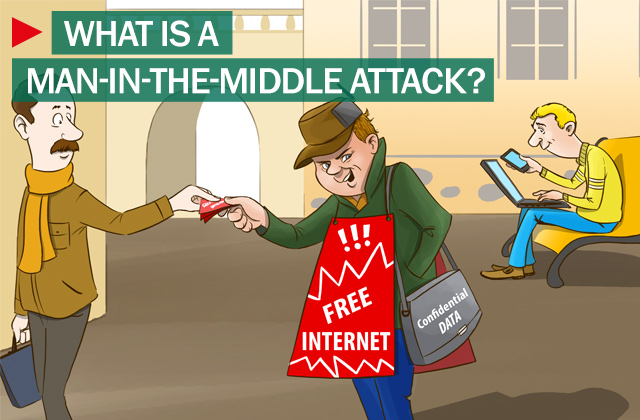

画像ソース:カスペルスキー。

Man-In-The-Middle攻撃とは何ですか

一般的な方法は、 Man-In-The-Middle攻撃(Man-In-The-Middle attack)です。これは、バケツリレー攻撃(bucket brigade attack)、または 暗号化ではヤヌス攻撃(Janus attack)としても知られてい ます。その名前が示すように、攻撃者は2人の当事者の間に身を置き、実際には会話全体が攻撃者によって制御されているときに、プライベート接続を介して互いに直接話していると信じ込ませます。

中間者攻撃は、攻撃者が2者間で相互認証を行った場合にのみ成功する可能性があります。ほとんどの暗号化プロトコルは、特にユーザーに対するMITM攻撃をブロックするために、常に何らかの形式のエンドポイント認証を提供します。Secure Sockets Layer(SSL)プロトコルは、相互に信頼できる認証局を使用して一方または両方の当事者を認証するために常に使用されています。

使い方

このストーリーには、マイク(Mike)、ロブ(Rob)、アレックス(Alex)の3人のキャラクターがいるとしましょう。マイクは(Mike)ロブ(Rob)と通信したいと考えています。その間、アレックス(Alex)(攻撃者)は盗聴する会話を禁止し、マイク(Mike)に代わってロブ(Rob)との誤った会話を続けます。まず(First)、マイクは(Mike)ロブ(Rob)に公開鍵を要求します。Robが(Rob)Mikeにキーを提供すると、Alexが傍受し、これが「man-in-the-middle攻撃」の始まりです。次に、アレックス(Alex)は偽造されたメッセージをマイクに送信します(Mike)これはRob(Rob)からのものであると主張していますが、 Alexの公開鍵が含まれています。マイクは、受け取ったキーが(Mike)ロブ(Rob)のものであると簡単に信じていますが、それは真実ではありません。マイク(Mike)は無邪気にメッセージをアレックスのキーで暗号化し、変換されたメッセージを(Alex)ロブ(Rob)に送り返します。

最も一般的なMITM攻撃では、攻撃者は主にWiFiルーターを使用してユーザーの通信を傍受します。この手法は、悪意のあるプログラムでルーターを悪用して、ルーター上のユーザーのセッションを傍受することで解決できます。ここでは、攻撃者は最初にラップトップをWiFiホットスポットとして構成し、空港やコーヒーショップなどの公共エリアで一般的に使用される名前を選択します。ユーザーがその悪意のあるルーターに接続してオンラインバンキングサイトやコマースサイトなどのWebサイトにアクセスすると、攻撃者は後で使用するためにユーザーの資格情報をログに記録します。

中間者攻撃の防止とツール

MITMに対する効果的な防御のほとんどは、ルーターまたはサーバー側でのみ見られます。トランザクションのセキュリティを専用に制御することはできません。代わりに、クライアントとサーバー間で強力な暗号化を使用できます。この場合、サーバーはデジタル証明書を提示することによってクライアントの要求を認証し、その後、唯一の接続を確立できます。

このようなMITM(MITM)攻撃を防ぐ別の方法は、開いているWiFiルーターに直接接続しないことです。必要に応じて、 HTTPSEverywhere(HTTPS Everywhere )やForceTLSなどのブラウザプラグインを使用できます。これらのプラグインは、オプションが利用可能な場合はいつでも安全な接続を確立するのに役立ちます。

次を読む(Read next):Man-in-the-Browser攻撃(Man-in-the-Browser attacks)とは何ですか?

Related posts

Windows 10ユーザーのためのInternet Security article and tips

オンラインの安全性のための5つの最高のFirefoxプライバシーアドオン

Online Reputation Management Tips、Tools & Services

リンクが安全かどうかを確認する方法Webブラウザを使用していないか

あなたのonline accountがハッキングされていて電子メールとパスワードの詳細が漏洩したかどうかを調べる

あなたが死んだときあなたのOnline Accountsに何が起こりますか:Digital Assets Management

MacからWindowsPCへのリモート接続を確立するための4つ以上の無料ツール

Microsoft Scams:Phone & EmailそのミスヒューズMicrosoft Nameを詐欺する

ASUS Parental Controlsがあなたの子供を保護する7つの方法

リモートAdministration Tools:リスク、Threats、Prevention

Best Free Online Flowchart Maker Tools

Digital Footprints、Traces or Shadowとは何ですか?

Globus Free VPN Browser review:Encryptすべてのトラフィック、Browse匿名で

WebリンクまたはURLをクリックする前に取るべき注意事項

Avoid online銀行およびその他のサイバー詐欺 - PCユーザー用の安全Tips

Browser Fingerprinting。 Browser指紋を無効にする方法

個人的に識別可能なInformation(PII)とは、オンラインで保護する方法は?

トップ10最も一般的なOnline、Internet and Email scams&Frauds

Avoid Online Tech Support Scams and PC Cleanup Solutions

Kids、Students and Teensの場合はOnline Safety Tips