サンダースパイ攻撃からコンピューターを保護するためのヒント

Thunderboltは、 (Thunderbolt)Intelによって開発されたハードウェアブランドインターフェイスです。これは、コンピューターと外部デバイス間のインターフェースとして機能します。ほとんどのWindowsコンピューターにはあらゆる種類のポートが付属していますが、多くの企業はThunderboltを使用してさまざまな種類のデバイスに接続しています。接続は簡単ですが、アイントホーフェン工科(Technology)大学(Eindhoven University)の調査によると、Thunderboltの背後にあるセキュリティは、Thunderspyという手法を使用して侵害される可能性があります。この投稿では、 Thunderspy(Thunderspy)からコンピューターを保護するために従うことができるヒントを共有します。

Tunderspyとは何ですか?それはどのように機能しますか?

攻撃者がダイレクトメモリアクセス( DMA(DMA))機能にアクセスしてデバイスを侵害できるようにするステルス攻撃。最大の問題は、マルウェアやリンクベイトを気にせずに機能するため、痕跡が残っていないことです。それは最良のセキュリティ慣行を迂回してコンピュータをロックすることができます。それで、それはどのように機能しますか?攻撃者はコンピュータに直接アクセスする必要があります。調査によると、適切なツールを使用すれば5分もかかりません。

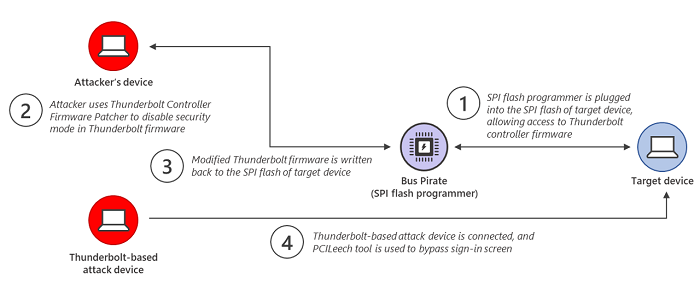

攻撃者は、ソースデバイスのThunderboltControllerファームウェアを自分のデバイスにコピーします。(Thunderbolt Controller Firmware)次に、ファームウェアパッチャー(TCFP )を使用して、 (TCFP)Thunderboltファームウェアで適用されるセキュリティモードを無効にします。変更されたバージョンは、 BusPirate(Bus Pirate)デバイスを使用してターゲットコンピューターにコピーされます。次に、Thunderboltベースの攻撃デバイスが攻撃対象のデバイスに接続されます。次に、PCILeechツールを使用して、 (PCILeech)Windowsサインイン画面をバイパスするカーネルモジュールをロードします。

そのため、コンピュータにセキュアブート(Secure Boot)、強力なBIOS、オペレーティングシステムアカウントのパスワードなどのセキュリティ機能があり、フルディスク暗号化が有効になっている場合でも、すべてをバイパスします。

ヒント(TIP):Spycheckは、PCがThunderspy攻撃に対して脆弱かどうかをチェックします。

サンダースパイから保護するためのヒント

マイクロソフトは、最新の脅威から保護するための3つの方法を推奨しています。(recommends)Windowsに組み込まれているこれらの機能の一部は活用できますが、攻撃を軽減するために有効にする必要がある機能もあります。

- セキュアコアPC保護

- カーネルDMA保護

- ハイパーバイザーで保護されたコードの整合性(HVCI)

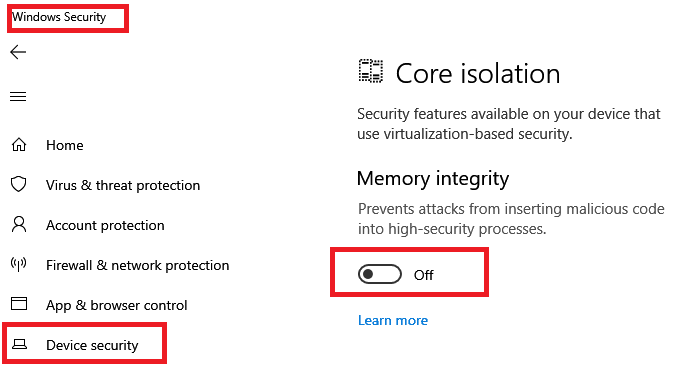

とはいえ、これはすべてセキュアコアPCで可能です。攻撃から保護できるハードウェアが利用できないため、通常のPCにこれを適用することはできません。PCがそれをサポートしているかどうかを確認する最良の方法は、 Windowsセキュリティ(Windows Security)アプリのDevicSecurityセクションを確認することです。

1]セキュアコアPC保護

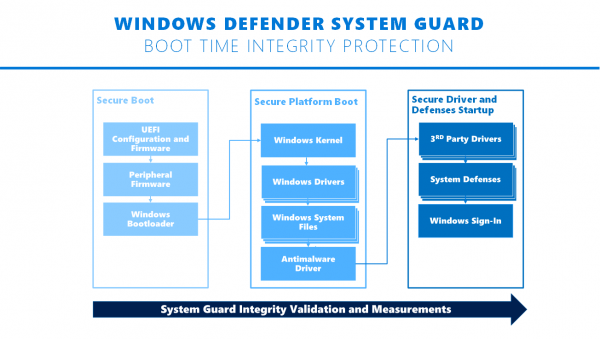

(Windows Security)Microsoftの社内セキュリティソフトウェアであるWindowsSecurityは、Windows DefenderSystemGuardと仮想化ベースのセキュリティを提供します。ただし、セキュアコアPC(Secured-core PCs)を使用するデバイスが必要です。最新のCPU(CPU)のルート化されたハードウェアセキュリティを使用して、システムを信頼できる状態で起動します。マルウェアによるファームウェアレベルでの試行を軽減するのに役立ちます。

2]カーネルDMA保護

Windows 10 v1803で導入されたカーネルDMA保護により、 (Kernel DMA)ThunderboltなどのPCIホットプラグデバイスを使用したダイレクト(PCI)メモリアクセス(Memory Access)(DMA)攻撃から外部周辺機器を確実にブロックできます。これは、誰かが悪意のあるThunderboltファームウェアをマシンにコピーしようとすると、 (Thunderbolt)Thunderboltポートを介してブロックされることを意味します。ただし、ユーザーがユーザー名とパスワードを持っている場合は、それをバイパスできます。

3]ハイパーバイザーで保護されたコード整合性(HVCI (HVCI))(Hypervisor-protected)による保護(Hardening)の強化

ハイパーバイザーで保護されたコードの整合性またはHVCIは、 (HVCI)Windows10で有効にする必要があります。コード整合性サブシステムを分離し、カーネルコードが(Kernel)Microsoftによって検証および署名されていないことを確認します。また、検証されていないコードが実行されないようにするために、カーネルコードが書き込み可能と実行可能の両方にならないようにします。

Thunderspyは、PCILeechツールを使用して、 (PCILeech)Windowsサインイン画面をバイパスするカーネルモジュールをロードします。HVCIを使用すると、コードを実行できなくなるため、これを確実に防ぐことができます。

コンピュータの購入に関しては、セキュリティを常に最優先する必要があります。特にビジネスで重要なデータを扱う場合は、セキュアコアPC(Secured-core PC)デバイスを購入することをお勧めします。これは、MicrosoftのWebサイトにあるそのようなデバイス(such devices)の公式ページです。

Related posts

Phishing Scams and Attacksを回避する方法?

リモートAccess Trojanとは何ですか?防止、Detection & Removal

USB Flash DriveからCommand Prompt or Batch Fileを使用したRemove virus

Rogue Security Software or Scareware:チェック方法、防止、削除?

Win32:BogEntとは何ですか?

Windows 10からDriver Tonicをアンインストールまたは削除する方法

Malwareを防ぐ方法 - ヒントがWindows 11/10を確保するために

ウイルス、スパイウェア、マルウェアを駆除する3つの方法

Rootkitとは何ですか? Rootkitsはどのように機能しますか? Rootkits説明した

悪意のある広告攻撃:定義、例、保護、セキュリティ

Microsoft Windows Logo process Task Manager。それはウイルスですか?

リモートAdministration Tools:リスク、Threats、Prevention

IDP.genericウイルスとは何ですか

IObit Malware Fighter Free review & download

ファイルが悪意のあるかどうかを確認する方法Windows 11/10

ファイルをスキャンするには、最高のオンラインOnline Malware Scanners

Windows 11/10からChromium Virusを削除する方法

Chrome browserのinBuilt Malware Scanner & Cleanup Toolの使用方法

安全にWindowsからそれを削除するIDP.Generic and Howは何ですか?

Malwareを削除するMalwarebytes Anti-Malwareを使用する方法