Windows11/10でコア分離とメモリ整合性を有効または無効にする

サイバー攻撃は過去数年間で変化しました。不正なハッカーは、お金を払う準備ができていない限り、PCを乗っ取ってファイルをロックダウンできるようになりました。これらのタイプの攻撃はランサムウェアと呼ばれ、 (Ransomware)WannaCryやPetyaランサムウェアなど、最高の特権でマルウェアを実行しようとするカーネルレベルのエクスプロイトを使用します。これらのタイプの攻撃を軽減するために、Microsoftは、(Microsoft)コア分離とメモリ整合性(Core Isolation and Memory Integrity)を有効にしてこのような攻撃を防ぐことができる機能を展開しました。

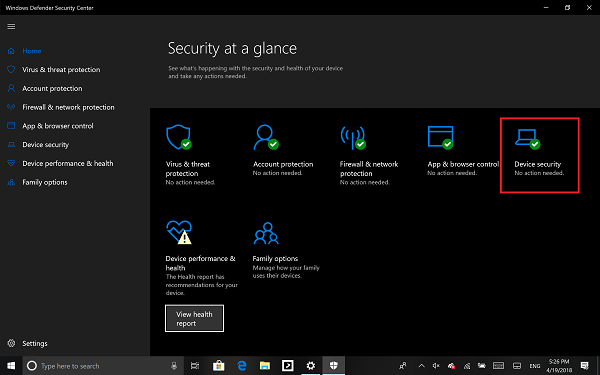

Windows DefenderSecurityCenterはこの機能を提供します。デバイスセキュリティと(Device Security, )呼ばれ、デバイスに組み込まれているセキュリティ機能のステータスレポートと管理を提供します。これには、強化された保護を提供するための機能の切り替えが含まれます。ただし、ソフトウェアレベルでは機能しません。ハードウェアもそれをサポートする必要があります。ファームウェアは 仮想化(Virtualization,)をサポートしている必要があります。これにより、Windows 11/10 PCがコンテナー内でアプリケーションを実行できるようになり、システムの他の部分にアクセスできなくなります。

デバイスは、標準のハードウェアセキュリティの要件を満たしている必要があります。つまり、デバイスはメモリの整合性とコアの分離をサポートし、次の機能も備えている必要があります。

- TPM 2.0(セキュリティプロセッサとも呼ばれます)

- セキュアブートが有効

- DEP

- UEFI MAT

Windows11でコアの分離(Core Isolation)とメモリの整合性(Memory Integrity)を(Windows 11)有効にする

これは、Windows11で仮想化ベースの(Windows 11)セキュリティ(Security)を有効または無効にする最も簡単な方法です。つまり、コア分離を有効(enable Core isolation)にして実行する必要があります。そのためには、次のようにします。

- タスクバーの検索ボックスで Windowsセキュリティ を検索します。(windows security )

- (Click)個々の検索結果をクリックします。

- [デバイスのセキュリティ(Device security) ]タブに切り替え ます。

- コア分離の詳細(Core isolation details )オプションをクリックし ます。

- [メモリの整合性 (Memory integrity )]ボタンを切り替えて オンにします。

- コンピュータを再起動してください。

Windows 11/10でコアの分離(Core Isolation)とメモリの整合性(Memory Integrity)を有効にする

- 管理者としてサインインし、 WindowsDefenderセキュリティセンター(Windows Defender Security Center)を開きます

- デバイスセキュリティ(Device Security)オプションを探します。

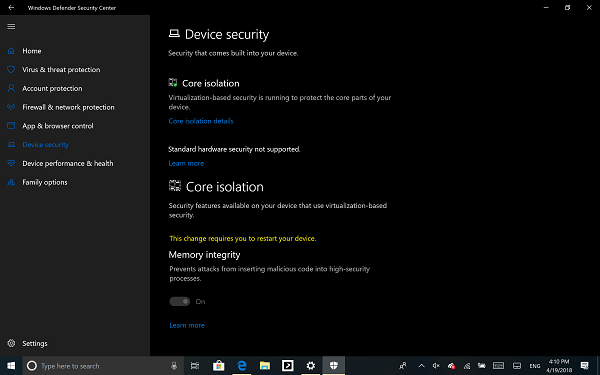

- ここでは、仮想化での(Virtualization)コア分離(Core Isolation)がPCで有効になっているかどうかを確認する必要があります。

- コア分離(Core isolation)は、デバイスのコア部分を保護するための仮想化ベースのセキュリティ機能を提供します。(y)

- (Click)コア(Core)分離の詳細をクリックすると、メモリ整合性(Memory Integrity)を有効にするように求められます。

メモリの整合性(Memory integrity)(ハイパーバイザーで保護されたコードの整合性)は、コア(Core)分離のセキュリティ機能であり、攻撃が悪意のあるコードを高セキュリティプロセスに挿入するのを防ぎます。切り替え(Toggle)てオンにします。

有効にすると、メモリの整合性(Memory Integrity)を完全に有効にするためにPCを再起動するように求められます。

後でアプリケーションの互換性の問題が発生した場合は、これをオフにする必要があります。

関連(Related):メモリの整合性がグレー表示されるか、オン/オフになりません。

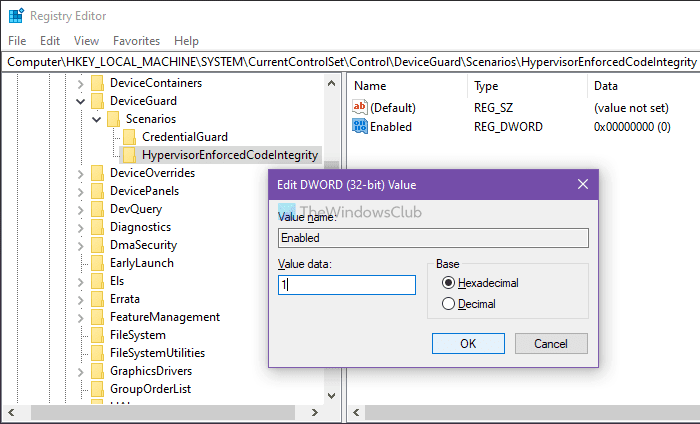

レジストリを使用してコアの分離(Core Isolation)とメモリの整合性(Memory Integrity)を有効または無効にする

レジストリを使用して、(Registry)レジストリエディタを使用して(Registry Editor)コア(Core)分離メモリ(Memory)の整合性を有効または無効にすることもできます。次の手順に従ってください。

- Win+Rを押して[実行]ダイアログを開きます。

- regeditと入力し、Enter(regedit)ボタン(Enter)を押します。

- [はい(Yes)]オプションをクリックします。

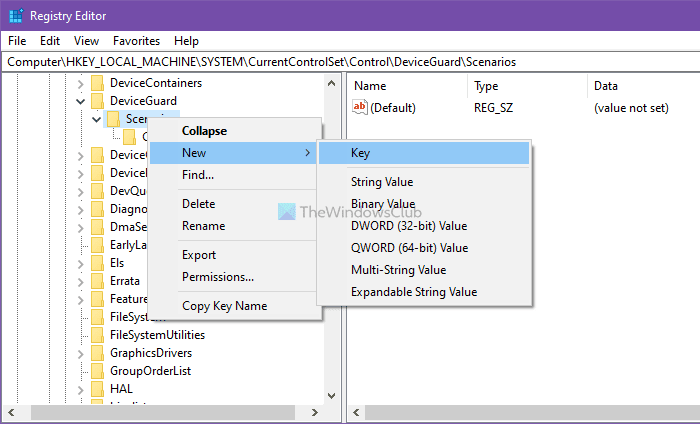

- HKEY_LOCAL_MACHINEの(HKEY_LOCAL_MACHINE)シナリオ(Scenarios)に移動します。

- Scenarios > New > Key]を右クリックします。

- HypervisorEnforcedCodeIntegrityという名前を付けます。

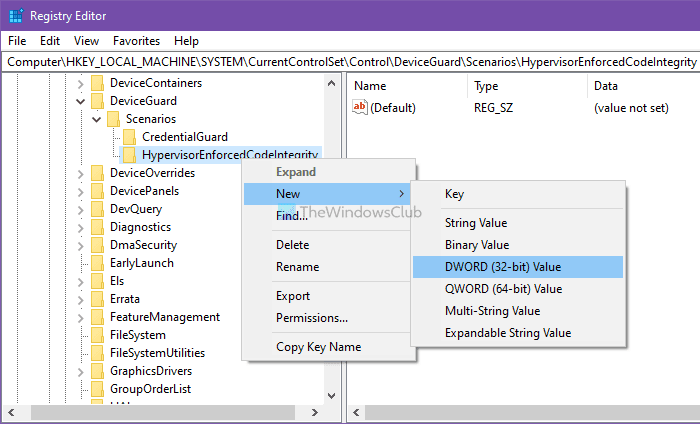

- それを右クリック>New > DWORD (32-bit) Value。

- Enabledという名前を付けます。

- それをダブルクリックして、値(Value)データを有効にするには1に、無効にするには0に設定します。(0)

- [ OK ]ボタンをクリックします。

- コンピュータを再起動してください。

これらの手順の詳細については、読み続けてください。

注意:(Precaution: )REGEDITの手順に進む前に、システムの復元ポイントを作成することを忘れないでください。

開始するには、Win+R実行(Run)]ダイアログを開き、regeditと入力して、Enterボタンを押します。画面にUACプロンプトが表示された場合は、[はい(Yes )]オプションをクリックしてレジストリエディタを開きます。

次に、次のパスに移動します。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios

シナリオ(Scenarios )キー>New > Keyを右クリックし、HypervisorEnforcedCodeIntegrityという名前を付けます。

次に、REG_DWORD値を作成する必要があります。そのためには、HypervisorEnforcedCodeIntegrity > New > DWORD (32-bit) ValueEnabledという名前を付けます。

デフォルトでは、値(Value)データは0で、無効になっています。ただし、この機能を有効にする場合は、この機能をダブルクリックして、値(Value)データを1に設定します。

[ OK ]ボタンをクリックして、コンピューターを再起動します。

とはいえ、PCのハードウェアに応じて利用できるオプションがさらに2つあります。

- セキュリティプロセッサ(Security Processor)は、PCハードウェアでTPMを使用できる場合にのみ表示されます。これらは、 OEM(OEM)によってコンピューターのマザーボードにはんだ付けされたディスクリートチップです。TPMを最大限に活用するには、OEMはシステムハードウェアとファームウェアを(OEM)TPMと慎重に統合して、コマンドを送信し、その応答に反応する必要があります。新しいTPM(TPMs)は、システムハードウェア自体にセキュリティとプライバシーの利点を提供することもできます。したがって、新しいPCを購入する場合は、これらすべてを確認してください。

- セキュアブート(Secure Boot)は、悪意のあるコードがOSの前に読み込まれるのを防ぎます。それらはクラックするのは難しいですが、安全なブートでそれは世話をします。

Windows 11/10は、クリーンインストールを開始するときに、ハイパーバイザーで保護されたコードの整合性(Hypervisor Protected Code Integrity)(HVCI )も提供します。(HVCI)古いハードウェアを使用している場合は、 Windows Defender Security Center(Windows Defender Security Center)(WDSC )のUIを使用して、アップグレード後にオプトインすることができます。この機能拡張により、コードの整合性を検証するカーネルプロセスが安全なランタイム環境で実行されるようになります。

読む(Read):仮想化ベースのセキュリティがWindows11で有効になっていません(Virtualization-based Security not enabled in Windows 11)。

Related posts

Windows 10で潜在的にUnwanted Applications protectionを有効にします

Windows Defender scanからWindows 10のフォルダを除外する方法

Windows 10にWindows Defenderをオンにすることはできません

Windows 10でWindows Security Centerを開く方法

Perform Windows Defender Offline Scan Windows 11/10のboot time

Windows 10のPage File sizeまたは仮想メモリを増やす方法

Windows 10で手動でCrash Dump fileを作成する方法

Windows 10のShutdown and Startup Logをチェックする方法

Modern Standby Windows 10でNetwork Connectionsを有効にします

Turn OFF Memory Integrity Windowsがドライバをロードできない場合の設定

Windows 10のSmall Memory Dump(DMP)ファイルを開いて読み取る方法

Windows 11/10のFix WerMgr.exe or WerFault.exe Application Error

Windows 10のシャットダウン時のバックアップ方法、Move、またはDelete PageFile.sys

Windows 10でMemory Cacheをクリアする方法

Charmap and Eudcedit Windows 10の組み込みツールの使い方

ON or OFF Windows 10のレピュテーションベースの保護設定を回す

Reaction TimeのReaction Timeの測定方法

Windows 10のWDAGUtilityAccountとは何ですか?削除する必要がありますか?

Findと修正Memory LeaksでWindows 11/10

File ExplorerでFile ExplorerのWindows 10の表示方法