Windows Information Protection(WIP)は、分類されたファイルを自動的に保護します

機密データの保護は、すべてのオペレーティングシステムの重要な側面である必要があります。これは、Microsoftがよく知っていることです。同社は、セキュリティが懸念されるほとんどの懸念に対処するためにWindows 10で素晴らしい仕事をしてきましたが、WindowsInformationProtectionはその大きな部分を占めています。この保護スイートには、 Windows Information Protection(Windows Information Protection)、Azure Information Protection、Microsoft CloudAppSecurityなどが含まれていることを指摘しておく必要があります。

これが、Windows Information Protection(別名WIP)が、機密情報タイプ機能を介して自動的に分類されたファイルを保護するのに十分な能力を備えていることです。Windows Defender ATPを最大限に活用しますが、最新の改善点はWindows101903以降(Windows 10)でのみ利用可能であることに注意してください。

WIPを構成する

先に進む前に、Windows情報保護(Windows Information Protection)を構成する方法について説明したいと思います。それは非常に簡単で要点にまっすぐなので、あなたの喜びのために物事を立ち上げて実行しましょう。

OK、ユーザーが最初に行う必要があるのは、Webブラウザーを介してmanage.microsoft.comにアクセスし、 (manage.microsoft.com)WindowsIntune管理者アカウントでログインすることです。その後、ユーザーは左側にナビゲーションペインが表示され、[ポリシー(Policies)]というオプションを選択する必要があります。

- microsoft.comにログインし、WindowsIntune(Intune)管理者アカウントでログインしてください。

- 左側のペインから、[ポリシー(Policies)]というオプションを選択します。

- ウィンドウ内から、ユーザーには[ポリシーの追加](Add Policy)が表示されます。それをクリックして先に進んでください。(Please)

- これで、[新しいポリシーの(New Policy)作成(Create)]というダイアログが表示され、次に進んでWindowsを展開し、[ (Windows)Windows情報保護(Windows Information Protection)]を選択していることを確認してください。

- 最後に、[カスタムポリシーの作成(Create)と展開]をクリックします。(Deploy)

- 次のステップは、[ポリシーの作成]をクリックすることです。

- ポリシーの名前を必ず入力してください

- 説明を入力(Enter)し、それがあなたのものである場合はアプリルール(App Rules)を指定します。

これで、 WIP(WIP)を構成できます。お分かりのように、特にコンピューターの使い方を知っている人にとっては、この作業は非常に簡単です。

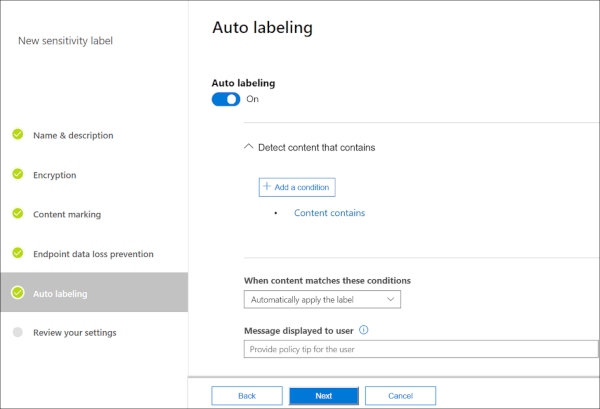

(Protect)エンドポイントデータ損失防止(Endpoint Data Loss Prevention)で機密ラベルを保護する

機密ラベルの管理に関しては、Microsoft365コンプライアンスセンターで比較的簡単に行うことができます。

知らなかった人のために、Windows Defenderはファイルを抽出して、ウイルスやマルウェアに汚染されていないかどうかを確認することができます。また、ファイルにクレジットカード番号やその他の種類の重要なデータなどの機密情報が含まれているかどうかを確認することもできます。

デフォルトの機密情報の種類には、クレジットカード番号、電話番号、運転免許証番号などがあります。ただし、ここで興味深いのは、ユーザーが必要に応じてカスタムの機密情報タイプを設定できることです。

Windows情報保護

ユーザーがWindows10(Windows 10)エンドポイントでファイルを作成または編集するたびに、コンテンツはWindowsDefenderATPによって評価されてすぐに抽出されます。次に、定義された機密情報の種類についてファイルをチェックします。

これで、ファイルが一致する場合、WindowsDefenderATPはエンドポイントデータ損失防止の適用に進みます。

Windows Defender ATPは、主にデータ検出用に設計された機能であるMicrosoft AzureInformationProtectionと統合されていることに注意してください。また、最近発見された機密データタイプを報告することもできます。

機密情報の種類を確認したい場合は、MicrosoftOffice365準拠による分類で確認することをお勧めします。(Classifications)すべて(Bear)のデフォルトの機密情報タイプには、発行者としてMicrosoftが含まれていることに注意してください。(Microsoft)カスタムタイプになると、テナントの名前に付けられます。

お役に立てれば。(Hope this helps.)

Related posts

Windows DefenderでRansomware Protectionを有効にして設定します

Windows 10のExploit Protectionでアプリを追加または除外する方法

Windows 10でWindows Defender Protection Historyをクリアする方法

Windows 10でFirewall and Network Protectionとこのセクションを非表示にする方法は何ですか

Windows SecurityにExploit Protectionを変更できないようにユーザー

File type or Process ExclusionをWindows Securityに追加する方法

Windows 10でWindows Security Centerを開く方法

Potentially Unwanted Program Protection:GPO、Regedit、PowerShellをオンにします

Windows 10でTamper Protectionを有効または無効にする方法

Windows 10のFix Windows Defender Error 0x800b0100

Windows 10のFamily Optionsとは何ですか。このセクションを非表示にする方法

Apple iCloudはWindows Defender blockageのために機能していません

Windows 11/10のFix Windows Defender error code 0x8050800c

Windows Defender scanからWindows 10のフォルダを除外する方法

Windows 10の最高レベルからHarden Windows Defender protection

ON or OFF Windows 10のレピュテーションベースの保護設定を回す

Perform Windows Defender Offline Scan Windows 11/10のboot time

WindowsがWindows 10で自動的に更新されないDefender

Automatic Updatesが無効になっている場合、Update Windows Defender

Windows Defender Threat ServiceはWindows 10で停止しました