私は最近、自宅からのインターネット接続(Internet connection)が完全に暗号化されるように、個人的な使用のためにVPNサービスに加入しました。(VPN service)最近はすべてのスパイやハッキングの暴露(spying and hacking revelations)が行われているので、万が一の場合に備えて、少しでもセキュリティを強化してもかまいません。(t mind)コンピュータにソフトウェアをインストールしてVPNに接続すると、私が知る限り、正常に動作しているように見えました。

しかし、私自身は技術者(techie person)であるため、暗号化が有効になっていることを実際に確認せずに、すべてが機能していることを受け入れることはできませんでした。そのため、パケットスニファとプロトコルアナライザ(packet sniffer and protocol analyzer)をいじったことはありませんでしたが、先に進んでネットワークユーティリティ(network utility)をダウンロードし、コンピュータとの間でデータがやり取りされていることを実際に確認できるようにしました。

VPNに接続していないときに接続を確認し、いくつかのパケットをキャプチャしてから、接続したときに同じことを行いました。簡単に、転送されるデータがVPNに送信されるときに実際に暗号化されていることがわかりました。この記事では、接続が暗号化されているかどうかを確認する方法についても説明します。

技術的な専門知識がなくても、心配する必要はありません。記録ボタンを押し(record button)、リストをスクロールしてテキストを確認するだけです。コンピュータとネットワークについて何かを知らない限り、ほとんどがぎこちないものになるので、他のすべてを無視することができます。Macでは(Mac)CocoaPacketAnalyzerを(CocoaPacketAnalyzer)使用し、PCではWiresharkを使用します。

Macで暗号化を確認する

まず、Macに(Mac)CocoaPacketAnalyzerをダウンロードして実行します。4つの大きなボタンがある起動画面が表示されます。(startup screen)

キャプチャは、ネットワークトラフィック(network traffic)のキャプチャを開始するためにクリックするものです。キャプチャセッション(capture session)を保存すると、それはトレースファイル(trace file)と呼ばれ、後で2番目のボタンを使用してそれらを再度開くことができます。ただし、私たちの目的では、データが暗号化されていることを確認したいだけで、これらのキャプチャは実際には保存されません。

キャプチャを実行する前に、[設定]をクリックして、(Preferences)データのキャプチャ方法を設定します。上部にある[(Click)キャプチャ](Capture)をクリックします。ここで確認する必要がある設定は、キャプチャインターフェイス(Capture Interface)のみです。

まず、(First)リストボックス(list box)の右側にある小さな[更新]ボタン(Refresh button)を必ず押してください。ボックスをクリックすると、いくつかのオプションが表示されますが、それらはすべて混乱しているように見えます。選択する必要があるのは、IPv4の後にいくつかの番号が付いているものだけです。127.0.0.1のホストを選択する必要はありません。現在使用している接続のIPアドレス(IP address)を持つものを選択することをお勧めします。これは、[システム環境設定]に移動し、[(System Preferences)ネットワーク(Network)]をクリックすることで理解できます。

(Click)左側のリストボックス(list box)に緑色の点がある接続をクリックしてから、右側のセクションの[ IPアドレス]フィールドを確認します。(IP address)ご覧のとおり、192.168.1.xと表示されているため、プログラムのドロップダウンリストのen0 – IP4 –192.168.1.68オプションと一致します。(en0 – IP4 – 192.168.1.68)次に、[キャプチャ設定]ウィンドウを閉じて、メイン画面に戻ります。

先に進んで[キャプチャ]をクリックすると(Capturing)、新しいダイアログ(dialog pop)がポップアップ表示され、いくつかの設定を選択してキャプチャを開始できます。

ここでは、目的のために何も変更する必要はないので、開始するには、[開始](Start)を押すだけです。ただし、その前に、注意すべき点がいくつかあります。まず、実行中のすべてのプログラムとタスクバープログラムを閉じて、(program and taskbar programs)ブラウザウィンドウ(browser window)のみを開いたままにしておく必要があります。ネットワーク(Network)は記録的な量のデータをキャプチャし、数秒でも数千行を超えるデータになります。したがって、単純にするために、すべてを閉じて、最初にできるだけ多くのバックグラウンドプロセスを強制終了してから、[開始(Start)]をクリックします。

その後、すぐに1つまたは2つのサイトをロードし、[停止(Stop)]をクリックします。キャプチャしたいのは数秒間だけで、それ以上は何もしません。ブラウザのタブにWebアドレスをすでに入力しておくと、キャプチャを開始したらEnterキーを押すだけでページを読み込むことができます。(Enter)

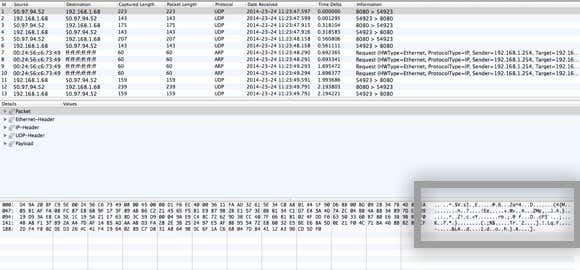

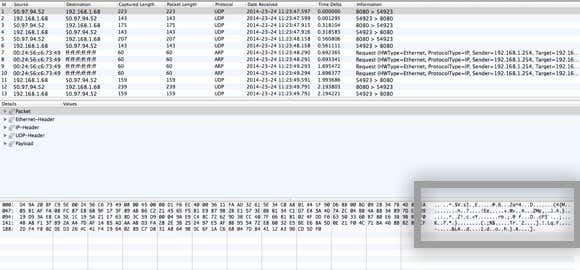

Stopを押すと、次のようなウィンドウが表示されます。

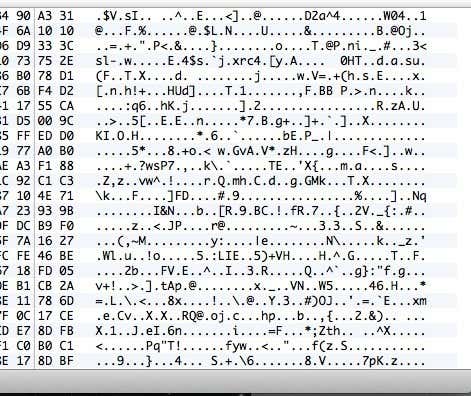

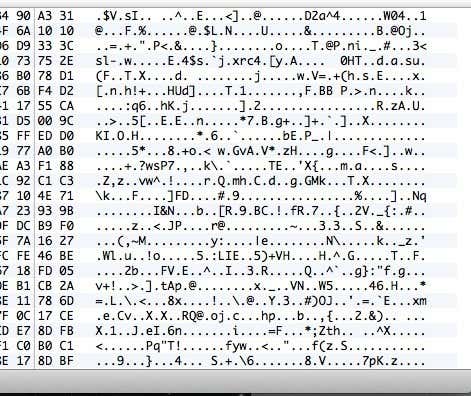

今、これは絶対的なぎこちないように見えるかもしれませんが、それは問題ありません。あなたがする必要があるのは、表形式(format and look)の上部のリストをスクロールして、右下のボックスに表示されているデータを確認することです。これは、上で強調表示したものです。おそらく数千の行があるので、下矢印キーをすばやく押し続けて、下部のデータの変化を確認することができます。

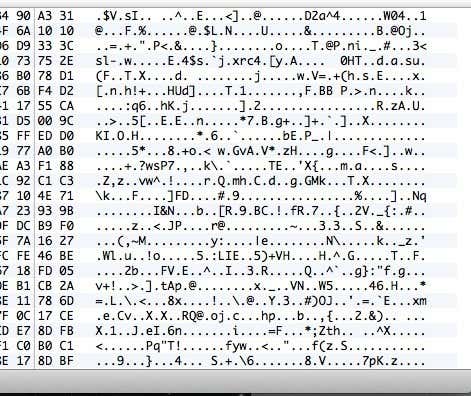

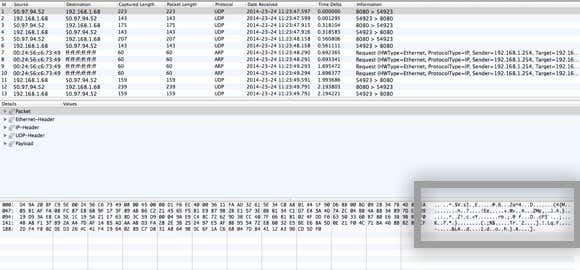

VPN接続(VPN connection)が実際に暗号化されている場合、スクロールするすべての行に、上の画像のデータのようなデータが表示されます。判読できず、ランダムな文字がたくさんあるため、暗号化されています。暗号化された接続では、これらの数千行すべてのどの行についても何も読み取れないはずです。ここで、VPNに接続していない場合など、暗号化されていない接続で表示される内容を示します。

上で見ることができるように、暗号化がないので、私はもっとたくさんのものを読むことができます。MacとSafari(Mac and Safari) 、およびその他の多くのデータを使用してaseemkishore.comにアクセスしたことがわかります。すべてのパケットが暗号化されていない接続でこれほど読み取り可能になるわけではありませんが、ほとんどのパケットでは、実際のデータ、 HTMLコード(HTML code)、プロトコルヘッダーなどを確認できます。前述したように、暗号化された接続では、単一のパケットも表示されません。理解できるでしょう。

PCで暗号化を確認する

PCでチェックするプロセスは、 Wireshark(Wireshark)と呼ばれる別のプログラムを使用していることを除いて、上記で示したものとほとんど同じです。ダウンロードしたら、起動すると、ホーム画面(home screen)は次のようになります。

Macの場合と同様に、最初に行う必要があるのは、データをキャプチャするインターフェイス(ネットワークインターフェイス)を選択することです。(network interface)インターフェイスリストを(Interface List)クリック(Click)すると、ネットワークインターフェイス(network interface)のリストが表示されます。各インターフェイスで転送されているデータの量を実際に確認できるという点で、Wiresharkの方が少し気に入っています。これにより、どちらがプライマリ接続であるかを簡単に確認できます。

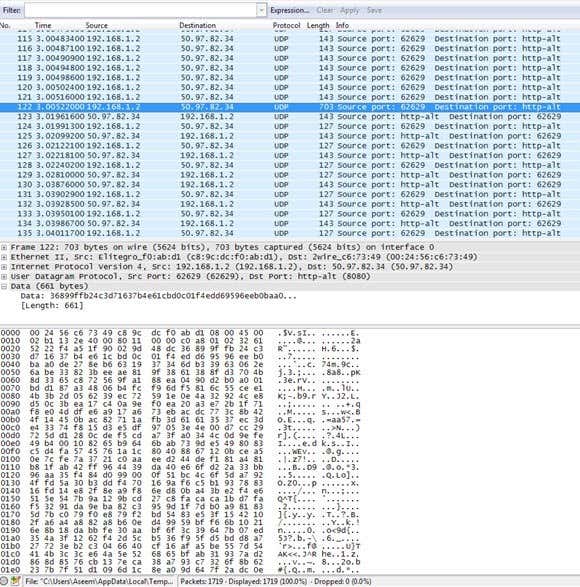

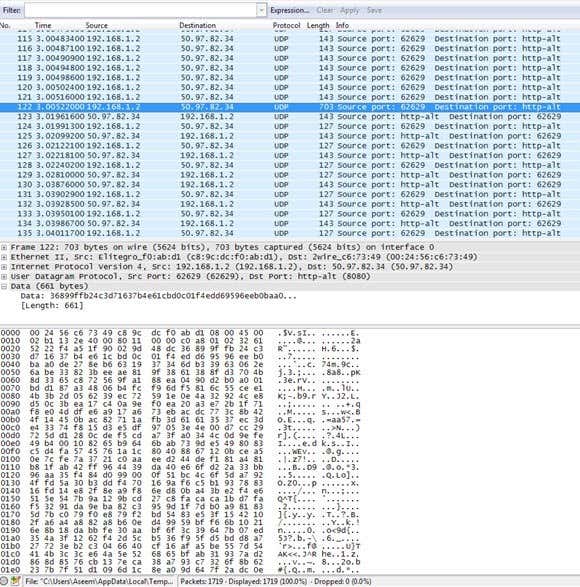

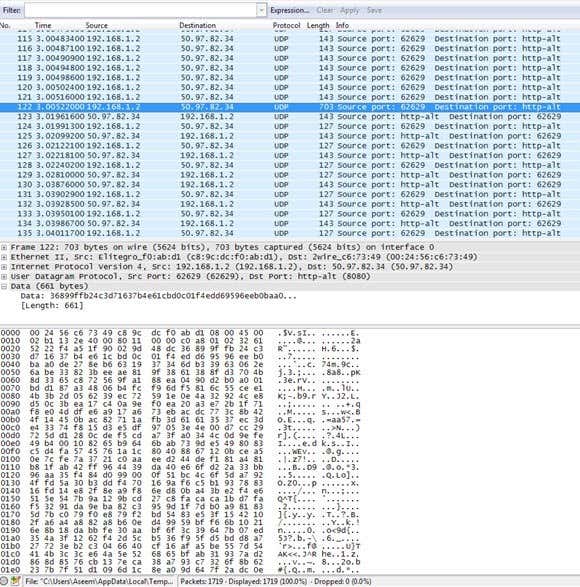

先に進み、適切なインターフェイスの横にあるチェックボックスをオンにして、[閉じる(Close)]をクリックします。これで、[スタート]ボタン(Start button)( [インターフェイスリスト]ボタン(Interface List button)の下)をクリックするだけで、準備が整います。私たちの目的のために、他のオプションやその他のものを変更する必要はありません。キャプチャを完了すると、次のような画面が表示されます。

ウィンドウを全画面表示してから、それに応じて下部ペインと上部ペインを調整する必要がある場合がありますが、ご覧のとおり、データはMacの(Mac)CocoaPacketAnalyzerとまったく同じ形式です。上部のリストをスクロールして、(Scroll)データセクション(data section)が完全にぎこちないものであることを確認します。これは、接続が暗号化されていることを意味します。単語やテキストを読み取ることができる場合は、データが暗号化されていないことを意味します。矢印キー(arrow keys)を使用して、少なくとも数百行をすばやく参照してください。

VPN接続(VPN connection)が実際に安全に暗号化されていることがわかったら、この投稿で安心できることを願っています。気分がとても良くなったと思います。プログラムについて質問がある場合、または結果の解釈に問題がある場合は、コメントを投稿してください。サポートさせていただきます。楽しみ!

How to Check if Your VPN Connection is Actually Encrypted

I recently subscribed to a VPN service for my personal use so that my Internet cоnnectiоn from home is completely encrypted. With all the spying and hacking revelations going on these days, I don’t mind having a little bit of extra security on my sidе just in case. Once І had installed the software on computer and сonnected to the VPN, it seemed to bе working fіnе as far as I could tell.

However, being a techie person myself, I couldn’t just accept that everything was working without actually verifying that the encryption was enabled. So even though I hadn’t played around with a packet sniffer and protocol analyzer, I went ahead and downloaded a network utility that let me actually see the data being transferred back and forth from my computer.

I checked the connection when not connected to the VPN and captured some packets and then did the same thing when connected. Easily, I was able to see that the data being transferred was actually encrypted when being sent to the VPN. In this article, I’ll show you how you can verify if your connection is encrypted also.

If you don’t have any technical expertise, don’t really worry. All you need to do is press a record button, scroll through a list and check some text. You can ignore everything else as it’ll mostly be gibberish unless you know something about computers and networking. On the Mac we’re going to use CocoaPacketAnalyzer and on the PC we’re going to use Wireshark.

Verify Encryption on a Mac

Firstly, go ahead and download CocoaPacketAnalyzer on your Mac and run it. You should see the startup screen with four large buttons.

Capturing is what you’ll click on to start a capture of network traffic. If you save a capture session, it’s called a trace file and you can open those again later on using the second button. However, for our purposes, we just want to see the data is encrypted and won’t really be saving any of these captures.

Before we perform a capture, go ahead and click on Preferences to set up how we are going to capture the data. Click on Capture at the top and the only setting we need to check here is Capture Interface.

First, be sure to press the little Refresh button that is located to the right of the list box. When you click on the box, you’ll see a couple of options, all of which look confusing as heck. The only ones you’ll need to choose from are the ones that have IPv4 listed with some numbers after it. You don’t need to pick the one that has 127.0.0.1. You’ll want to pick the one that has the IP address for the connection you’re currently using. You can figure this out by going to System Preferences and then clicking on Network.

Click on the connection that has the green dot in the list box on the left and then check the IP address field on the right-hand section. As you can see, it says 192.168.1.x, so that matches the en0 – IP4 – 192.168.1.68 option in the dropdown list in the program. Now go ahead and close the Capture Preferences window to get back to the main screen.

Go ahead and click on Capturing and you’ll now see a new dialog pop up where you can pick a few settings and then start the capture.

Here you don’t need to change anything for our purposes, so to get start you just need to press Start. Before you do, however, there are some things to note. Firstly, you should try to close all program and taskbar programs running and only keep your browser window open. Network captures record tons of data and even a few seconds will result in more than a thousands rows of data. So to keep it simple, close everything and kill as many background processes as possible first, then click Start.

After doing that, immediately load one or two sites and then click Stop. You only want to capture for a few seconds and nothing more. It might even be a good idea to have the web addresses already typed into tabs in your browser and then you can just press Enter to load the pages once you start the capture.

Once you press Stop, you will see a window that looks like this:

Now this may look like absolute gibberish, but that’s fine. All you need to do is scroll through the list at the top, which is in table format and look at the data you see in the box in the lower right, which I highlighted above. Now since there are probably thousands of rows, you can just keep pressing the down arrow key fast and looking at the data change at the bottom.

If your VPN connection is actually encrypted, every line you scroll through should show data that looks like the data in the above image. Since it’s unreadable and just a bunch of random characters, it’s encrypted. With an encrypted connection, nothing should be readable for any row in all those thousands of rows. Now let me show you what you’ll see on an unencrypted connection, such as when you’re not connected to a VPN:

As you can see above, I can read a whole lot more stuff now that there is no encryption. I see I visited aseemkishore.com using a Mac and Safari and lots of other data. Not every packet will be this readable on an unencrypted connection, but for most packets you’ll be able to see the actual data, HTML code, protocol headers, etc. As I mentioned before, on an encrypted connection, not even a single packet will be understandable.

Verify Encryption on a PC

The process for checking on a PC is pretty much the same as I have shown above, except that you are using a different program called Wireshark. Once you download it, start it up and the home screen should look like this:

Like on the Mac, the first thing you’ll need to do is pick the interface (network interface) that you want to capture the data for. Click on Interface List and you’ll see the list of network interfaces. I like Wireshark a little better in that you can actually see how much data is being transferred on each interface, which makes it easy to see which one is the primary connection.

Go ahead and check the box next to the appropriate interface and then click Close. Now all you have to do is click on the Start button (below the Interface List button) and you’ll be good to go. You don’t have to change any other options or anything else for our purposes. Once you complete a capture, you should see an screen like this:

You may have to expand the window full-screen and then adjust the bottom and top panes accordingly, but as you can see the data is in the exact same format as CocoaPacketAnalyzer on the Mac. Scroll through the list at the top and make sure that data section is complete gibberish, which means your connection is encrypted. If you’re able to read any words or text, it means the data is not being encrypted. Make sure you browse through at least a couple of hundred rows quickly using the arrow keys.

Hopefully this post will put your mind at ease once you know your VPN connection is actually securely encrypted! I know it made me feel a lot better. If you have any questions about the programs or are having trouble interpreting the results, post a comment and I’ll try to help. Enjoy!